El pasado fin de semana conocíamos la noticia de la detención en la localidad de Torrelavega por parte de la Guardia Civil de un individuo acusado de crear y propagar una de las muchas estafas que analizamos hace unos meses, y que se hacían pasar por una versión para PC del popular servicio de mensajería WhatsApp.

Esta detención es resultado de la operación Snooper realizada por el Grupo de Delitos Telemáticos de la Guardia Civil, la cual ha terminado con uno de los creadores de una amenaza que ha dado bastante que hablar durante los últimos años. Hagamos un repaso a su historia.

Primeras variantes de esta amenaza

La primera vez que hablamos de esta aplicación maliciosa en nuestro blog fue hace justo dos años, cuando empezamos a ver cómo aparecían aplicaciones promocionadas en Facebook que prometían la utilización de la conocida aplicación de mensajería instantánea desde un PC con Windows.

Cuando la analizamos vimos que esta aplicación, además de no hacer lo que prometía, solicitaba acceder a información personal además de molestarnos con encuestas y preguntas necesarias, según los creadores, para conseguir que la aplicación funcionase correctamente.

Además, en algunos casos también se solicitaba la instalación de aplicaciones adicionales que terminaban inundando nuestro muro de publicidad y molestando a nuestros contactos con publicidad.

La amenaza evoluciona

Pasados los meses, observamos que lo que parecía algo anecdótico, restringido a Facebook, había empezado a aparecer por toda la web en forma de molestos anuncios o enlaces posicionados con técnicas de Black Hat SEO al realizar búsquedas o acceder a alguna web legítima. Incluso en Facebook aparecían constantemente como anuncios promocionados, lo que hizo que aumentaran el número de afectados.

En esta versión, además de ofrecer el WhatsApp para PC también se ofrecía el WhatsApp espía, una supuesta aplicación para espiar las conversaciones realizadas desde un dispositivo móvil. Es en estas fechas, verano de 2013 y durante varios meses, cuando esta amenaza alcanza su máxima propagación y miles de usuarios caen en la trampa.

Además, los delincuentes que se encuentran detrás de esta amenaza empiezan a sacar beneficios de su creación, ya que es en este momento cuando solicitan que el usuario introduzca su número de móvil y así suscribirlo a un sistema de envío de mensajes SMS desde números de tarificación especial.

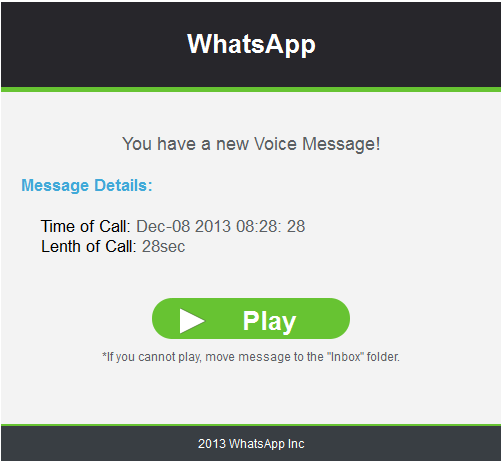

Spam con falsos mensajes de voz

A finales de 2013 vemos otra amenaza que, si bien no tiene relación con las anteriores puesto que no invita a instalar ninguna aplicación de escritorio de WhatsApp, sí que aprovecha el éxito de esta aplicación para propagar malware.

Mediante un mensaje de correo electrónico se nos invitaba a descargar un mensaje de voz supuestamente enviado a través de WhatsApp. Obviamente, si pulsamos sobre el enlace lo que descargaremos en nuestro sistema será un malware. Este malware iba modificándose con el tiempo y algunas variantes de Win32/TrojanDownloader.Wauchos.X consiguieron colocarse en los primeros puestos de amenazas detectadas en España y otros países utilizándo este vector de propagación.

También se vieron algunas variantes de esta técnica, en las que en lugar de mensajes de voz se nos invitaba a descargar una foto supuestamente enviada por un contacto de WhatsApp con la misma finalidad de infectar nuestro equipo.

¿Es realmente posible utilizar WhatsApp desde nuestro ordenador?

Tras analizar el éxito conseguido por estas amenazas, hay que plantearse cuál fue la fórmula utilizada por los delincuentes para conseguir que miles de usuarios cayeran en su trampa. La respuesta es bien sencilla: se basa en la comodidad.

Si un usuario tiene la posibilidad de contestar a sus mensajes de WhatsApp sin levantar la vista de su ordenador, esto evita que tenga que ir levantando la vista constantemente para atender a su móvil. ¿Pero es esto realmente posible? La respuesta es afirmativa, aunque con matices.

WhatsApp no dispone de aplicación de escritorio, por lo que no podemos simplemente descargarla e instalarla en nuestro ordenador. No obstante, podemos “engañar” a la aplicación y hacer que piense que está siendo instalada en un dispositivo móvil.

Una de las maneras disponibles para conseguir instalar WhatsApp en nuestro ordenador es hacerlo sobre una máquina virtual que esté funcionando con Android. De esta forma, tendremos una ventana con un sistema operativo Android con WhatsApp funcionando en nuestro escritorio. Una solución sencilla y que incluso fue utilizada por algunos de los delincuentes que estaban detrás de estas estafas para atraer a más usuarios desprevenidos.

Otra técnica más laboriosa pero mucho más funcional nos la comentaban los chicos de Flu Project la semana pasada. Mediante la utilización de Yowsup, una API no oficial de WhatsApp, podremos interactuar con este servicio de mensajería instantánea desde cualquier sistema que interprete el lenguaje de programación Python. Esto permite muchas funcionalidades, además de hablar con nuestros contactos de WhatsApp desde el ordenador usando un servicio de mensajería como Pidgin, y por eso recomendamos leer la serie de artículos que están preparando en Flu Project.

Conclusión

A día de hoy ya no vemos prácticamente amenazas que utilicen este gancho para atraer a usuarios, aunque es pronto para decir que ya ha pasado a la historia. La detención realizada en España de uno de los delincuentes que la utilizaban puede que ayude a erradicarla, pero no debemos olvidar que estas amenazas no son obra de la mente de una persona, sino que son un modelo de negocio (como el “Virus de la Policía”) que son utilizados por grupos de crimen organizado en todo el mundo.