Hoy hemos recibido un phishing «casi perfecto» que simula provenir de Bankia y, con el mismo argumento de siempre, solicita al usuario que vaya al sitio web a comprobar su identidad introduciendo sus datos. Hasta aquí nada nuevo. Pero decimos casi perfecto porque a diferencia de otros casos de phishing a los que estamos acostumbrados, este está impecablemente redactado, sin faltas de ortografía, en perfecto castellano y lleva a una web a la que no se le puede reprochar casi nada.

Es decir, contiene todos los ingredientes para hacerse pasar por un email lícito capaz de engañar a cualquier cliente o usuario de la banca online de la citada entidad.

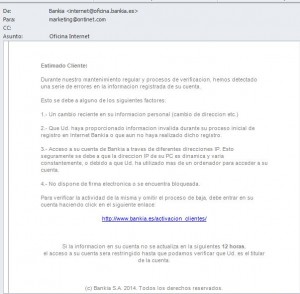

El email proviene desde la dirección internet@oficina.bankia.es. Una dirección fácilmente creíble. Salvo por el pequeño detalle de que no trae ningún logo, el resto del texto, como se puede observar, está perfectamente redactado.

La dirección web visible, también es idéntica a la real. Salvo que si pones el ratón encima y te fijas, se ve que la URL que va asociada al link es totalmente diferente y corresponde a un centro universitario de Argentina. Pero claro, para eso, antes hay que fijarse. Lo que haría un cliente de Bankia normal será hacer clic en el enlace visible.

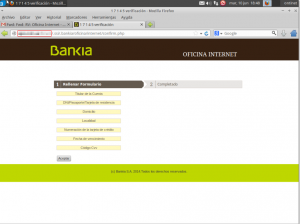

Una vez haces clic, llegas a la web en cuestión. De nuevo, quitando el detalle de la url que aparece en la parte superior del navegador, el resto del contenido es prácticamente idéntico al de Bankia. Por lo que caer víctima de este timo sería bastante sencillo.

En la primera pantalla solicita al usuario su identificación:

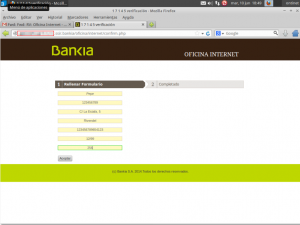

Al introducir el identificador, pasa a otra pantalla donde se solicita al usuario más datos:

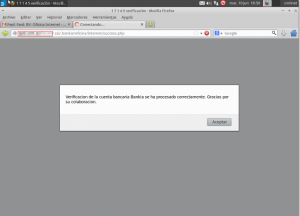

Tras rellenarlo y hacer clic en «Enviar», aparece una pantalla de agradecimiento:

Y al aceptar el mensaje, envía al visitante a la web original de Bankia (observese el enlace y el candado indicando que la conexión está verificada):

Es en este momento cuando el usuario cree haber satisfecho con los requerimientos de seguridad de su banco, cuando en realidad acaba de darle todos los datos de acceso a su cuenta bancaria verdadera de Bankia a los cibercriminales que están por detrás. A partir de aquí cualquier cosa es posible: transferencias bancarias de sumas de dinero que no las ha hecho el titular de la cuenta (pero sí alguien con sus credenciales), pagos, venta de sus datos bancarios al mejor postor, etc.

Las técnicas de ingeniería social utilizadas sin, como vemos, cada vez más depuradas. Nuestro consejo es estar siempre atentos a las urls que aparecen en los navegadores, que son las que sin duda nos van a dar la pista acerca de a qué sitio nos está llevando el enlace. Y ante cualquier duda, no introducir ningún dato personal y llamar al banco, si es necesario, para verificar la procedencia del email.

¡Buena semana, trop@!