Que el ransomware es una de las amenazas más molestas para los usuarios no es ninguna novedad, especialmente si hemos sido víctimas de alguna de las muchas variantes que actualmente se propagan usando emails con ficheros adjuntos o enlaces maliciosos y a través de paginas webs comprometidas o campañas de malvertising. Muchos usuarios han visto como perdían datos valiosos a manos de los ciberdelincuentes e incluso algunos han decidido pagar para recuperarlos, algo nada aconsejable puesto que incita a que cada vez más delincuentes se apunten a realizar este tipo de extorsiones.

No pagues, descifra tus ficheros gratis

Con tanta variante pululando, las empresas de seguridad tienen a esta amenaza en su punto de mira y han ido adaptando los mecanismos de detección e incluso creando módulos específicos en sus soluciones para ser capaces de prevenir las infecciones provocadas por el ransomware. Lógicamente, como usuarios también debemos adoptar medidas preventivas y no confiar únicamente en el antivirus para protegernos frente a esta y otras amenazas.

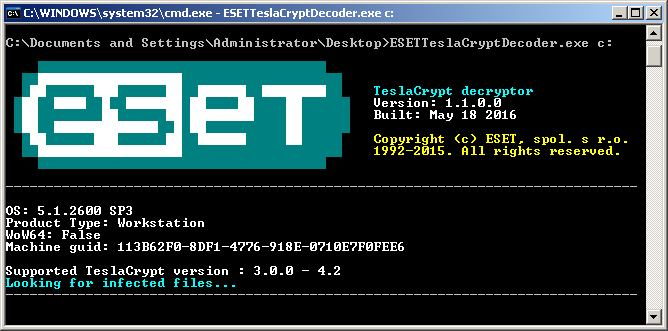

Pero si estas medidas no han sido suficientes y hemos sido afectados por alguna variante del ransomwre TeslaCrypt (muy activo en los últimos meses) hoy tenemos una muy buena noticia. ESET acaba de publicar una herramienta de descifrado que funciona con todas las variantes de Teslacrypt, incluida la lanzada recientemente 4.2, y debido a que incluye la clave maestra universal de descifrado que todos los usuarios afectados por este ransomware desde su primera aparición podrán recuperar sus archivos.

Tan solo debemos seguir las instrucciones proporcionadas por ESET para poder ejecutar la aplicación desde la línea de comandos y comenzar a descifrar todos los ficheros que tengamos afectados por TeslaCrypt en una unidad de nuestro disco duro.

Conclusión

La publicación de esta herramienta es, sin duda, una buena noticia pero aun quedan muchos afectados por otras variantes de ransomware y continuamente siguen apareciendo más. Debemos adoptar medidas de prevención para evitar tener que recurrir a este tipo de herramientas en el caso de que estén disponibles, de lo contrario nuestros datos seguirán estando en riesgo.