Dentro de las charlas que se dieron en las pasadas conferencias de seguridad BlackHat USA y Defcon celebradas a principio de agosto hubo especial interés, como viene siendo habitual a todo lo referente al Internet de las cosas. Sin embargo, no solo los coches inteligentes tuvieron su protagonismo destacado (tal y como viene siendo habitual durante los últimos años), puesto que los fallos en las cerraduras inteligentes también estuvieron muy presentes.

¿Cómo funciona una cerradura inteligente?

Puede que en muchos paises aun sean algo raro de ver pero en Estados Unidos las cerraduras inteligentes han experimentado un importante crecimiento durante los últimos años. No solo se utilizan en las puertas de acceso a los domicilios, también en candados más pequeños utilizados para proteger, por ejemplo, bicicletas o cajas de seguridad donde se suelen guardar dinero, joyas y documentos, pero también armas.

Estas cerraduras están pensadas para sincronizarse con un dispositivo que normalmente suele ser un smartphone y existen varios modelos. Algunos piden además una autenticación biométrica como la huella dactilar pero lo más normal es que se coloquen en la parte interior de la puerta de forma que, por fuera, se pueda seguir utilizando una llave convencional mientras que el dispositivo se encarga de abrir la puerta cuando un usuario autorizado se encuentra cerca.

Los fabricantes de este tipo de dispositivos aseguran que sus cerraduras son mucho más seguras y personalizables puesto que permiten cambiar el código de acceso cada cierto tiempo e incluso otorgar llaves temporales a ciertos usuarios. De esta forma se impide que alguien puede hacer copias de nuestras llaves físicas y tenga acceso a nuestro hogar, o al menos eso es lo que pensábamos…

Desmontando la seguridad de estas cerraduras

Ya se sabe que cuando alguien afirma que su dispositivo es seguro, siempre llama la atención de los hackers y eso ha sido exactamente lo que ha sucedido. En varias de las charlas a las que pudimos asistir en BlackHat y Defcon y en las que se trataba la seguridad de estas cerraduras pudimos comprobar como la realidad era bien diferente.

No solo no proporcionan una seguridad adicional a la existente actualmente con las cerraduras actuales sino que introducen nuevas vulnerabilidades que los ladrones pueden aprovechar para acceder a casas ajenas. Los investigadores han analizado cerraduras de varios fabricantes por lo que estos fallos no se ciñen a un único modelo.

Entre los fallos que se han encontrado en estas cerraduras destacan la poca fiabilidad que tienen las conexiones Bluetooth utilizadas y la inseguridad de las aplicaciones móviles utilizadas para gestionar la apertura de las cerraduras. Precisamente, estas aplicaciones centraron los análisis de varios investigadores al descubrirse el deficiente manejo que realizaban sobre la información que permite abrir y cerrar las puertas.

Entre estos errores encontramos por ejemplo el almacenamiento en texto sin cifrar de ficheros de registros con información confidencial, el envío de datos, también en texto sin cifrar, que la app realiza mediante Bluetooth cuando se comunica con la cerradura o la inclusión en algunas cerraduras de claves maestras que podrían ser utilizadas para abrirlas, entre otros.

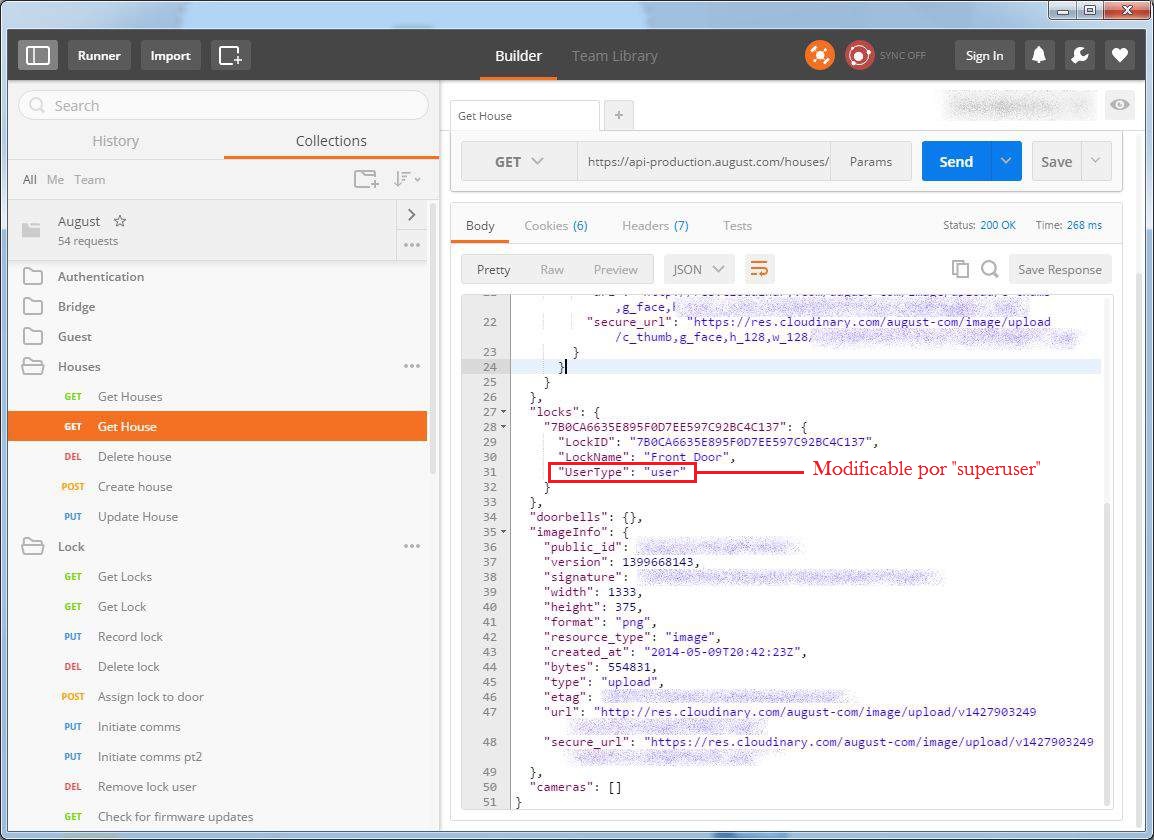

Además, el diseño de algunas aplicaciones permiten realizar ataques man-in-the-middle con los que interceptar las comunicaciones entre la app, la cerradura e incluso, los servidores del fabricante. Con esta información, un atacante podría capturar las invitaciones que el propietario de una de estas cerraduras puede enviar a sus invitados para darles acceso temporal. A partir de este punto y revisando el código de la aplicación, el atacante puede incluso cambiar sus permisos de “invitado” a “superusuario” cambiando solamente una cadena de texto.

Imagen obtenida de la presentación Backdooring the front door

Peligro para nuestra privacidad

Pero las posibles amenazas derivadas de vulnerabilidades en este tipo de cerraduras no vienen tan solo de los ladrones que quieran aprovecharlas. Algunas de estas cerraduras envían información a los fabricantes acerca del uso que hace el propietario de sus llaves, como por ejemplo cuando y quien entra y sale de casa.

Además, en el supuesto de que alguien comprase una de estas cerraduras de segunda mano, existe la posibilidad en algunos modelos de que el propietario anterior pueda llegar a localizar donde se ha instalado la cerradura de nuevo y averiguar así la vivienda del nuevo propietario.

Estas vulnerabilidades pueden llegar a ser aún más problemáticas conforme este tipo de dispositivos recopilen más información sobre nosotros y nuestros hábitos, o se conecten a otros dispositivos del Internet de las cosas que almacenen mucha más información personal.

Conclusión

Gracias a la labor de estos Hackers, algunas de estas vulnerabilidades ya han sido solucionadas o están en proceso de serlo. Sin embargo, la gran cantidad de dispositivos conectados, en los que cada vez confiamos labores más críticas y almacenan información cada vez más privada, y el poco interés que muestran los fabricantes en su seguridad hace que tengamos ante nosotros un importante reto si queremos impedir que la seguridad de nuestra casa y de nuestros datos esté en peligro.