Por mucho que estemos confinados en casa, los investigadores de seguridad no paramos ni un momento para asegurarnos de que detectamos y neutralizamos las numerosas campañas que los delincuentes están lanzando y que se están produciendo en los últimos días, las cuales intentan aprovecharse de la crisis sanitaria mundial provocada por el coronavirus. Además, estamos observando como estas campañas están siendo dirigidas a algunos de los países más afectados por el virus actualmente, entre los que se encuentra España.

Notable incremento de emails con adjuntos maliciosos

Lo veníamos anunciando desde hace semanas, y es que este tema está generando una gran preocupación entre usuarios de todo el mundo. Al resumen de campañas maliciosas que publicamos recientemente, hoy tenemos que sumar campañas específicas dirigidas a algunos de los países con un mayor número de infectados. Desde la mañana de ayer, 16 de enero, el sistema de telemetría de ESET está detectando el envío de un elevado número de correos electrónicos con adjuntos maliciosos, tal y como podemos observar en la gráfica que mostramos a continuación.

Esto demuestra que los delincuentes están configurando sus botnets para usar temáticas relacionadas con el coronavirus y conseguir así un mejor impacto. Los ejemplos son numerosos, y entre los países con más detecciones de este tipo de ataques se encuentran, además de España, Portugal, República Checa o Alemania.

Correos con la cura para el coronavirus

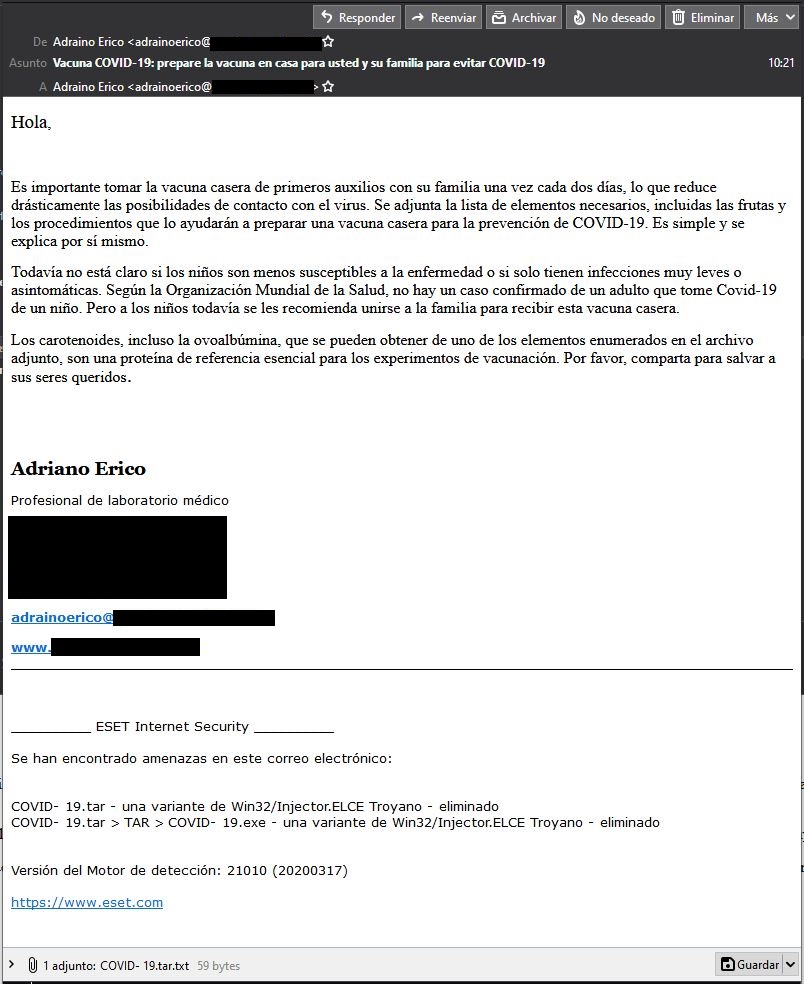

Una de las muestras que más nos ha llamado la atención ha sido un email que asegura proporcionar instrucciones para producir una vacuna casera contra el COVID-19. Los supuestos ingredientes para producirla estarían en un fichero comprimido adjunto malicioso que bajo ningún concepto debemos abrir.

El correo en sí está bien redactado en un español bastante correcto, lo que puede hacer bajar la guardia a muchos receptores de este email y abrir el archivo adjunto. Además, nos hacen creer que está reenviado por alguien relacionado con un laboratorio médico para darle más fiabilidad, a pesar de que la cuenta de correo comprometida que ha sido usada para enviarlo no tiene relación alguna con un laboratorio médico y los datos de contacto corresponden a una asesoría.

El ejecutable que se incluye dentro del fichero, de nombre COVID- 19.exe, es detectado por las soluciones de ESET como una variante del troyano Win32/Injector.ELCE. Este tipo de malware es el encargado de descargar otras amenazas como software espía que roba información del usuario almacenada en el dispositivo o, peor aun en la situación actual, ransomware, algo que podría causar un grave impacto en caso de que afectase a algún centro sanitario.

Conclusión

Durante estos días debemos estar especialmente atentos a este tipo de amenazas. Los delincuentes saben que buena parte de la población está buscando información sobre el coronavirus y van a aprovecharlo. De nosotros depende que no tengan éxito adoptando las medidas de seguridad adecuadas, evitando abrir correos que no esperamos de remitentes desconocidos (o incluso de conocidos que hayan podido ser comprometidos), actualizando nuestros sistemas y aplicaciones, contando con copias de seguridad y sistemas antivirus que sean capaces de detectar y bloquear este tipo de amenazas.