Y decimos la primera del año porque todo apunta que, tal y cómo ocurrió el pasado 2012, las continuas vulnerabilidades en el software de Java parece que seguirán siendo usadas como una de las puertas de entrada del malware. Este software, que se encuentra instalado según su publicidad en más de 3000 millones de dispositivos (que incluyen desde ordenadores de sobremesa a todo tipo de dispositivos móviles) en todo el mundo, se ha convertido desde hace meses en toda una amenaza para los usuarios por los continuos descubrimientos de fallos de seguridad.

Hoy hemos tenido la noticia del descubrimiento de una nueva vulnerabilidad 0day en la versión más reciente de Java (v7 update 10). El anunció lo dio está mañana el investigador Kafeine en su blog y la noticia se ha ido extendiendo a lo largo del día entre los blogs de investigadores y compañías de seguridad informática.

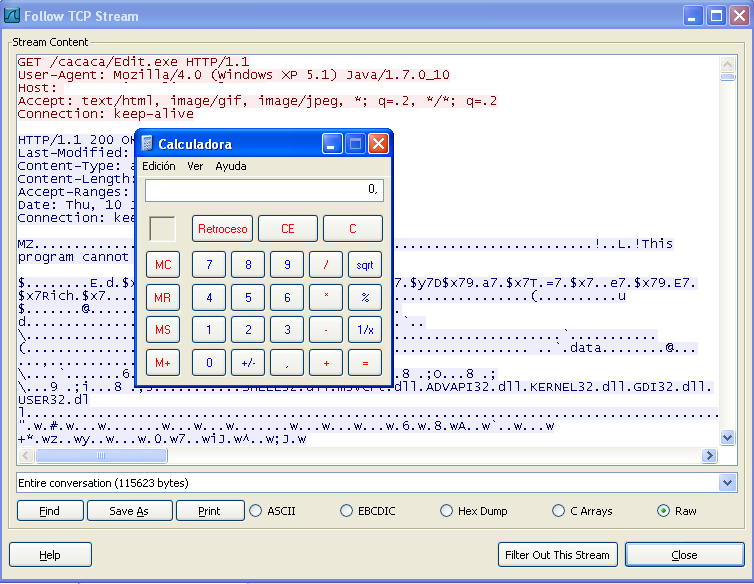

Ahora mismo la situación es la típica en este tipo de situaciones, con varios investigadores como los compañeros de Alien Vault realizando pruebas de concepto que demuestran la viabilidad de realizar un ataque utilizando esta vulnerabilidad. En la imagen a continuación vemos como consiguen que un applet de java malicioso ejecute la calculadora de Windows, siendo este el clásico ejemplo que demuestra que se puede ejecutar cualquier código, incluidos los maliciosos, sin interacción del usuario.

Asimismo, según leemos en el blog de Brian Krebs los desarrolladores detrás de los kits de Exploit Blackhole y Nuclear Pack, usados para agregarse en sitios comprometidos y aprovecharse de fallos en los navegadores para instalar malware, afirman haber añadido un nuevo exploit que se aprovecha de este nuevo agujero de seguridad en Java.

La situación ahora mismo para todos aquellos que cuenten con el software de Java, incluyendo la versión más reciente, es preocupante en el caso de que accediesen a un enlace malicioso preparado para aprovechar esta vulnerabilidad y descargar malware en el sistema del usuario. Es probable que el antivirus instalado en el sistema detecte y bloquee la descarga de ese malware o el propio exploit pero nunca debemos disponer de una única línea de defensa y, en situaciones como esta, lo mejor es cortar el problema de raíz.

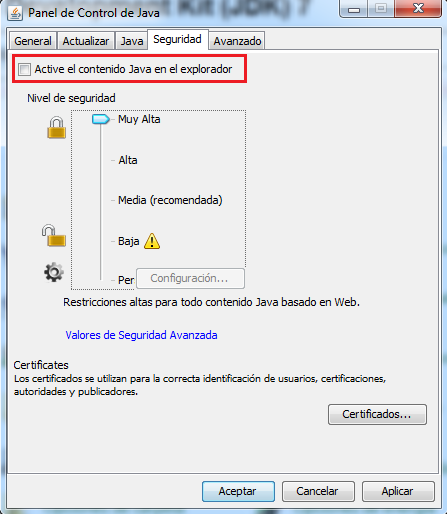

Si no necesitamos el software de Java para el correcto funcionamiento de nuestro sistema (especialmente para algunos aspectos de la navegación web) podemos desinstalarlo y problema resuelto. No obstante, esta opción no es viable para algunos usuarios pero, por suerte, desde la última versión del software de Java, se incluye la opción de desactivar el contenido de java en el navegador sin tener que desinstalarlo por completo.

No obstante, sigue existiendo la posibilidad de desactivar manualmente Java en cada uno de los navegadores que usemos, tal y como explicamos hace unos meses en un post a raíz de una vulnerabilidad similar.

Lo cierto es que, hasta que se solucione esta grave vulnerabilidad, lo mejor es desactivar Java para evitar males mayores. También podemos plantearnos si realmente merece la pena tener este software instalado y probar a seguir usando nuestro sistema sin el mismo. Sea como sea, nuestros expertos del laboratorio ya están trabajando para arrojar un poco de luz sobre este tema y, tan pronto como esta información se encuentre disponible la publicaremos en nuestro blog.