Aunque a muchos les pueda sorprender, hay amenazas que consiguen unos niveles de propagación superiores al del ransomware y, a pesar no ser tan dañinas como el cifrado no autorizado de nuestra información, son igualmente molestas.

Ayuda no solicitada

Si bien este tipo de engaño no es nuevo y ya en 2010 hablábamos de llamadas realizadas a usuarios de habla inglesa haciéndose pasar por operarios de soporte, durante los últimos meses hemos visto un incremento considerable de usuarios españoles que han recibido una llamada o un mensaje de alerta en su sistema instándoles a llamar a un número de teléfono.

Mucha de la información relacionada con esta estafa se la debemos a nuestro compañero David Harley, todo un experto en este tema y que ha vivido la evolución de esta amenaza en primera persona. Sus artículos explicando el funcionamiento de esta amenaza son todo un referente y aportan mucha información útil al respecto.

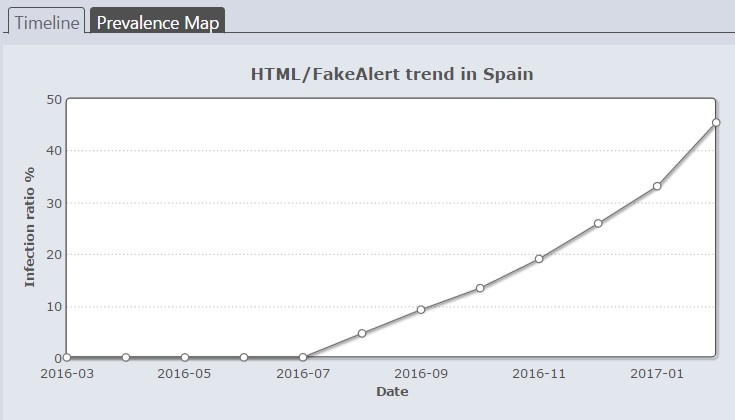

SI nos fijamos en la evolución de esta amenaza observamos cómo hasta julio de 2016 era prácticamente inexistente en nuestro país. Sin embargo, a partir de esa fecha, el número de detecciones no han dejado de crecer y ya suponen casi el 50% de amenazas detectadas mensualmente en España según el sistema de monitorización Virus Radar de ESET.

Este incremento tan elevado coincide con un cambio de estrategia por parte de los delincuentes detrás de esta estafa. Originalmente eran ellos los que llamaban a sus víctimas potenciales, haciéndose pasar por técnicos de Microsoft u otra empresa de confianza. Sin embargo, a esa estrategia se le unió otra que, vistas las cifras parece que les está dando mejor resultado.

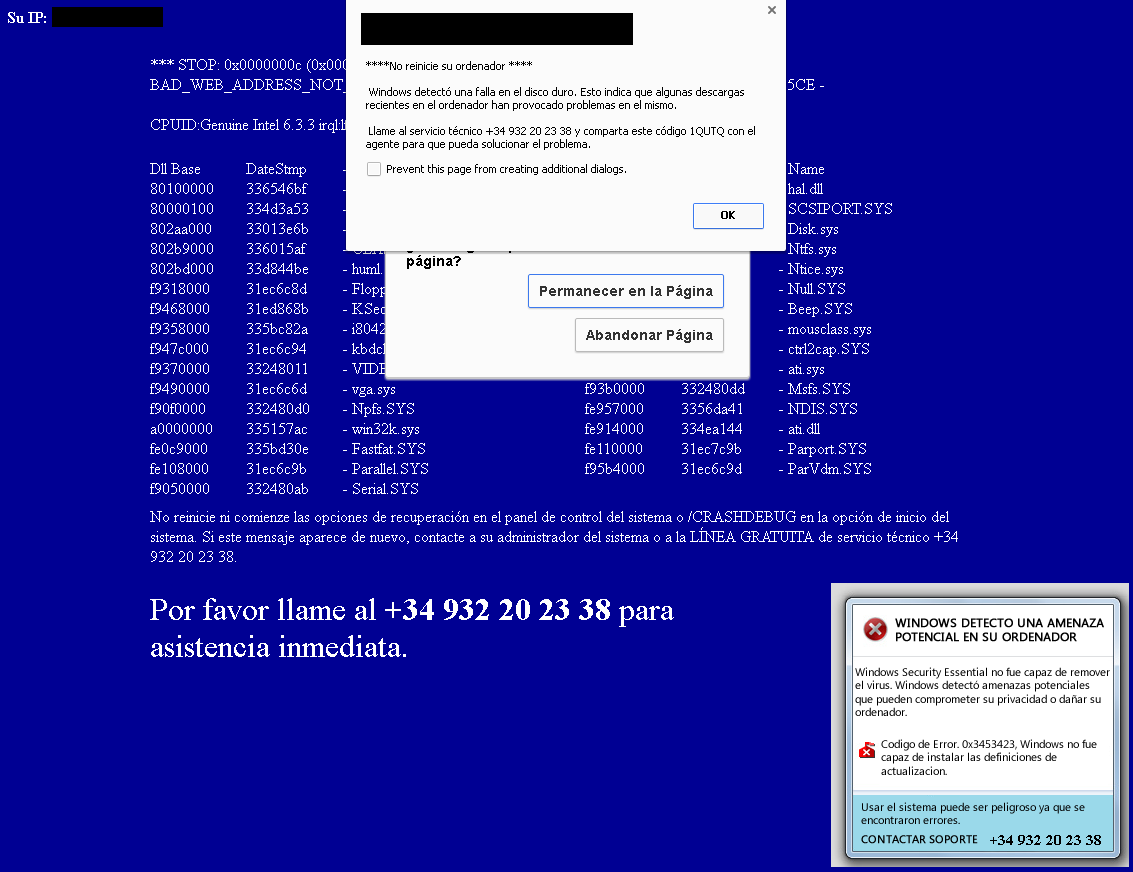

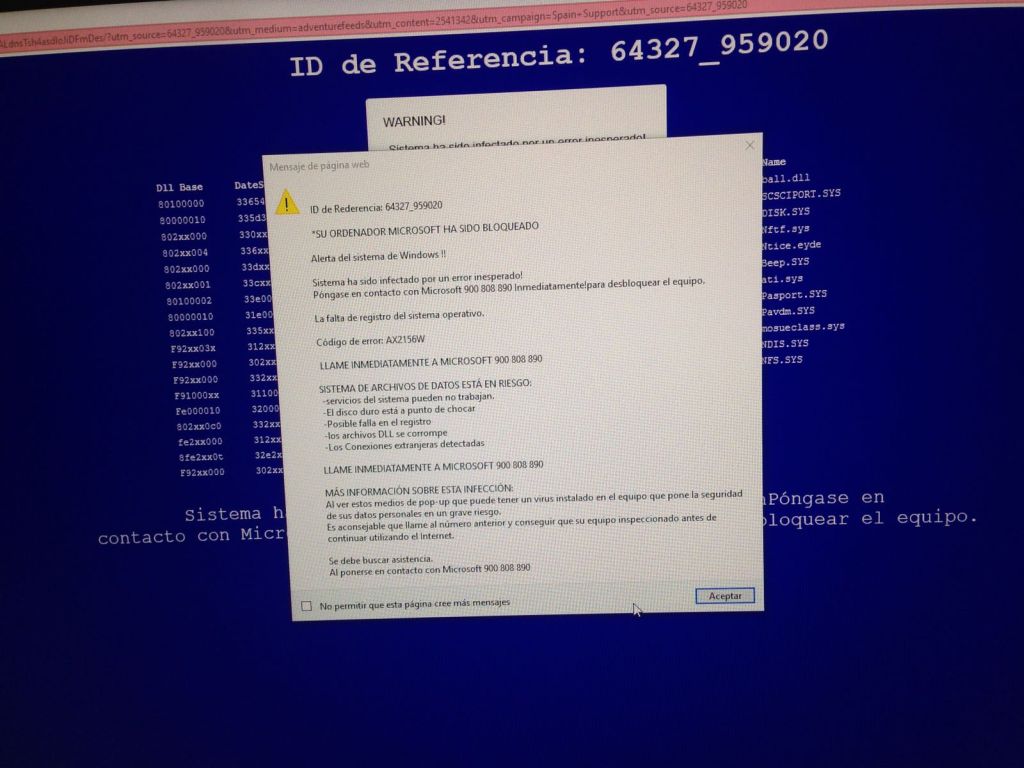

Esta nueva estrategia consiste en mostrar mensajes de alerta en el sistema del usuario, ya sea desde el navegador o mostrando la falsa alerta a pantalla completa aunque sin bloquearla como hacía el “Virus de la Policía”. De esta forma, son los delincuentes los que esperan las llamadas de sus víctimas, y por ciertas investigaciones que hemos realizado al respecto, parece que las centralitas que han preparado para atender a los usuarios funcionan a pleno rendimiento.

Si el usuario llama a número mostrado será atendido por un supuesto técnico que le indicará los pasos para instalar una aplicación de control remoto del sistema. A partir de ahí, lo normal es que le abra alguna aplicación del sistema como el visor de sucesos de Windows para intentar convencerle de que sus sistema está en peligro y necesita contratar el servicio de soporte que le ofrece para repararlo.

Evolución de esta amenaza

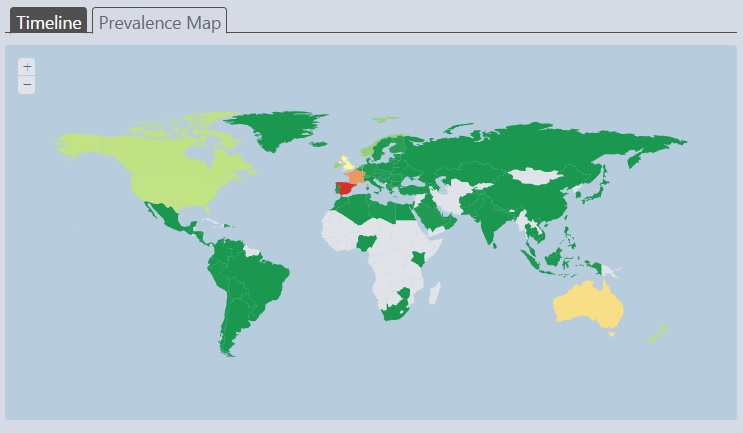

El incremento en el número de detecciones de estos casos de falso soporte técnico entre usuarios españoles indica que los delincuentes tiene a nuestro país en su punto de mira. Solo hay que ver el mapa de prevalencia de esta amenaza para darse cuenta de esto, y es que solo Francia, Reino Unido, Australia y Nueva Zelanda están cerca de los niveles de detección existentes en España.

Por el análisis que hemos realizado de esta estafa, el mostrar avisos alarmantes o bloquear directamente la pantalla del usuario no han sido los únicos factores que han hecho que los usuarios españoles piquen ahora más que antes. El uso de centralitas con operadores ubicados en países de habla hispana también ha ayudado a que la gente piense que realmente está llamando a un servicio de soporte técnico oficial.

Y es que, hasta no hace tanto y aun hoy en día, la mayoría de operadores que nos llamaba a nuestro teléfono no dominaban el español y se limitaban a leer una serie de líneas escritas con un marcado acento. Esto provocaba la desconfianza de los usuarios y la mayoría colgaba sin hacer caso a las falsas advertencias.

Con el cambio de estrategia cada vez es más frecuente detectar este tipo de enlaces maliciosas que muestran errores inexistentes en el sistema, instándonos a llamar al número proporcionado y contratar un servicio de soporte con un precio elevado que suele pasar holgadamente del centenar de euros.

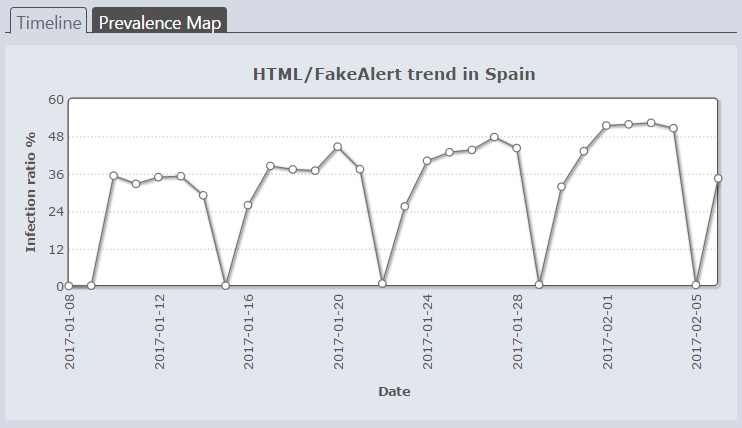

Si analizamos el número de detecciones de esta amenaza en España durante las últimas semanas observamos una tendencia claramente al alza, con picos de detección entre semana y un descenso importante en fines de semana. Esta gráfica nos puede indicar varias cosas, como que los delincuentes también tienen su horario o que desde las empresas españolas también se acceden a los enlaces que muestran las falsas alertas en horario de oficina.

El problema a corto y medio plazo reside en que los delincuentes no se conformen únicamente en estafar a sus víctimas, si no que también se aprovechen del acceso remoto que otorgan los usuarios sus sistemas a los falsos operadores. Esto les permitiría instalar otras amenazas en el sistema como el ransomware (algo que ya hemos empezado a ver) o a robar información confidencial de la víctima.

Reconociendo esta amenaza

Tal y como hacen otras amenazas como el ransomware, los delincuentes utilizan diferentes vectores de ataque para maximizar el número de víctimas. Uno de esos vectores es todo un clásico y no es otro que el correo electrónico. Un email recibido con un enlace en el cuerpo del mensaje puede redirigirnos a una de estas webs preparadas para asustarnos y convencernos para que llamemos a estos falsos servicios de soporte.

Sin embargo, hay otro vector de ataque que, en el caso que nos ocupa, es aun más peligroso para los usuarios y son los anuncios maliciosos insertados en webs legítimas, técnica conocida como malvertising. En estos casos, el usuario navega tranquilamente tal y como hace habitualmente por una página web de confianza.

No obstante, en lugar de mostrar un anuncio publicitario normal y corriente, es posible insertar estas pantallas con falsas alertas, y abrirlas en otra pestaña o ventana del navegador, de forma que el usuario piense que su sistema tiene un grave problema.

Esta técnica es especialmente peligrosa puesto que en muchos caso no se requiere de interacción del usuario y las alertas se muestran en webs con muchas visitas y que los usuarios consideran de confianza, por lo que terminan bajando la guardia.

En cualquier caso, estas amenazas son detectadas por la mayoría de antivirus y las soluciones de seguridad de ESET las identifican como HTML/FakeAlert.

Conclusión

Ante esta estafa, la mejor solución es no caer en la trampa preparada por los delincuentes y evitar llamar a esos falsos servicios de soporte. Además, es fácil reconocer este tipo de engaños puesto que los errores de Windows no muestran un teléfono de contacto.

Si tenemos dudas acerca de si nuestro ordenador puede tener algún problema o incluso estar infectado, lo mejor es acudir a un servicio técnico de confianza para que lo revise, no confiar en mensajes de este tipo que pueden dar lugar a confusiones ya realizar un importante desembolso para arreglar problemas inexistentes.