Si tuviéramos que asignar un nombre propio al mes de enero relativo a la seguridad le llamaríamos “vulnerabilidad”, porque esta ha sido la tónica general de los acontecimientos con mayor repercusión, entidad y alcance durante enero. Facebook y Twitter, siguendo la tónica de los últimos meses, también han estado en el punto de mira, tanto por problemas de seguridad como de privacidad.

Empezábamos el año con el descubrimiento de una nueva vulnerabilidad en el navegador Internet Explorer, vulnerabilidad que se estaba aprovechando para, por ejemplo, propagar malware desde la web de la importante organización Council on Foreign Relations. Esta vulnerabilidad estaba presente en las versiones 6, 7 y 8 de Internet Explorer, por lo que el número potencial de víctimas era muy elevado.

A pesar de no haber lanzado un parche de seguridad en las actualizaciones periódicas que Microsoft publica cada segundo martes de cada mes, la solución solo tardó unos pocos días más, lo que, aparentemente, ha ayudado a contener el número de usuarios afectados. A día de hoy, la vulnerabilidad se encuentra solucionada, pero esto no evita que muchos usuarios sigan vulnerables, ya que aún no han aplicado el parche que la soluciona.

Otro de los principales protagonistas en temas de seguridad del primer mes del año ha sido Java. El descubrimiento de una nueva vulnerabilidad en la versión más reciente hasta ese momento del software de Java activó todas las alarmas, puesto que se comprobó que estaba siendo incluida en los principales kits de exploits para así explotarla de forma activa.

Una de las primeras amenazas que no dudó en aprovecharse de esta nueva vulnerabilidad para propagarse fue una variante del conocido como “Virus de la Policía”, incluyendo variantes destinadas a usuarios españoles. Como ya vimos en casos anteriores, estas amenazas utilizaban sitios legítimos que habían visto comprometida su seguridad para propagarse e infectar al mayor número de usuarios posible.

A los pocos días de conocerse la noticia de esta nueva vulnerabilidad, Oracle lanzó una actualización que, aparentemente, la corregía. No obstante, el análisis a fondo de este parche desveló que solo se solucionaba parcialmente el problema y que la vulnerabilidad seguía presente, pudiendo ser explotada. A raíz de esto, pudimos ver cómo en varios foros underground se empezaba a vender una nueva vulnerabilidad para Java a un precio relativamente bajo.

Asimismo, esta vulnerabilidad junto con la anteriormente mencionada en Internet Explorer se usó en un supuesto caso de ciberespionaje a organizaciones no gubernamentales, organismos oficiales y empresas discrepantes con el Gobierno chino. Alojando un malware en el sitio web de la organización francesa “Reporteros sin fronteras” se consiguió afectar a objetivos como organizaciones de derechos humanos del pueblo tibetano y la etnia uigur, así como también partidos políticos de Hong Kong y Taiwan, entre otras.

Este mes también ha sido bastante prolífico en cuanto a agujeros de seguridad en dispositivos. Por una parte se anunció una vulnerabilidad en cierto modelo de routers de la marca Linksys. Según los investigadores que la hicieron pública se podría tomar el control de este modelo de router incluso con la última versión del firmware disponible instalada. No obstante, la información incompleta proporcionada (fácilmente manipulable) y el hecho de que se trate de un modelo antiguo del cual muchas unidades no llevan el firmware oficial, limitaba mucho los efectos de esta vulnerabilidad.

Asimismo, hicimos un repaso a la seguridad de millones de dispositivos conectados a Internet y que se encuentran expuestos a ataques o intrusiones no autorizadas. En meses anteriores hemos comentado los casos de cámaras IP, Smart TVs o impresoras. Aunque no son pocos los avisos que se han realizado al respecto en los últimos meses, aun hoy hay una cantidad importante de dispositivos vulnerables expuestos en Internet.

De nuevo, Facebook

Durante el pasado mes, las redes sociales también tuvieron su parte de protagonismo con varios temas relacionados con su seguridad y privacidad. Facebook, por ejemplo, solucionó una vulnerabilidad que, de forma muy sencilla, permitía cambiar la contraseña de cualquier usuario de Facebook sin conocer la anterior.

Siguiendo con Facebook, en una presentación realizada el 15 de enero se anunció Facebook Graph Search. Este nuevo sistema de búsqueda se aprovecha de la gran cantidad de información que esta red social posee de sus usuarios para mostrar resultados basándose en diferentes perfiles de personas, su ubicación y sus aficiones. Esto, que en principio puede ser usado por todos los usuarios para conocer a gente con gustos similares cerca de nosotros, también puede ser usado por empresas de marketing para bombardearnos con publicidad personalizada o de forma maliciosa por atacantes para recopilar información de sus víctimas.

Twitter también ha sido vulnerable

Por su parte, Twitter también solucionó una vulnerabilidad que permitía que aplicaciones de terceros tuvieran acceso a nuestros mensajes privados, aunque no hubiesen pedido permiso para ello en el momento de su instalación. Esta vulnerabilidad fue solucionada por parte de Twitter sin avisar a los usuarios, aunque sigue siendo recomendable que revisemos las aplicaciones a las que hemos concedido permisos en nuestra cuenta de Twitter para no llevarnos sorpresas desagradables.

Los ciberdelincuentes siguieron usando Twitter para seguir propagando sus amenazas, y durante el mes pasado detectamos casos de phishing, propagando un enlace acortado malicioso usando mensajes directos entre usuarios en el que se indicaba que se estaba hablando mal de nosotros. Todo esto estaba diseñado para robar credenciales de los usuarios y disponer de cuentas de Twitter desde las cuales seguir propagando amenazas.

En enero también vimos el resurgir de Megaupload, justo cuando se cumplía un año de su cierre. Este nuevo servicio, conocido simplemente como Mega, promete muchas novedades entre las que se incluye una mayor seguridad y privacidad aunque varios investigadores se encargaron de revisar estos aspectos y descubrieron que habían fallos importantes que solucionar.

Otro tema que dio bastante que hablar durante el pasado mes fue el descubrimiento de nuevos certificados fraudulentos de Google. Y también analizamos en nuestro laboratorio otro tipo de vulnerabilidades, como la que afectó al complemento de Foxit PDF Reader para el navegador Firefox

Uno de los servicios gratuitos de correo electrónico más usados en Internet, Yahoo Mail, vio cómo un investigador demostraba mediante una prueba de concepto que era posible realizar un ataque XSS. En caso de haberse usado de forma maliciosa, hubiera podido llegar a afectar a cerca de 400 millones de usuarios.

Durante las últimas semanas también analizamos un caso de malware diseñado para Linux y que utilizaba una versión troyanizada del conocido demonio SSH para abrir puertas traseras en los sistemas que infectaba y permitir que un atacante accediera a ellos y los controlase. Esta versión maliciosa se estaba sirviendo desde algunos repositorios que habían visto comprometida su seguridad debido al uso de versiones vulnerables de aplicaciones o unas contraseñas demasiado débiles.

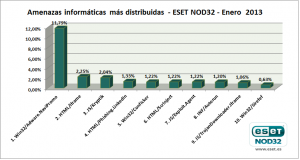

En cuanto a los ejemplares de malware que más se han distribuido, este es el top 10 de las amenazas informáticas que más se han distribuido durante este mes de enero:

Como ves, hemos tenido de todo. Sin ninguna duda, ha sido un mes muy intenso desde el punto de vista de la seguridad y un avance de lo que, probablemente, va a seguir siendo el resto del año. ¡Estaremos muy atentos!

¡Feliz semana, trop@!

Josep Albors

Yolanda Ruiz