Si las diferentes variantes de ransomware que afectan continuamente y desde hace tiempo a sistemas Windows y Android no fueran suficientes, investigadores de Dr. Web han descubierto recientemente una nueva variante que afecta a servidores webs basados en sistemas Linux aprovechándose de vulnerabilidades del sistema o de los programas utilizados por el webmaster.

Secuestrando webs

La técnica utilizada por los atacantes es ingeniosa aunque no especialmente novedosa. Hace casi un año se descubrían los primeros casos de lo que se dio a conocer como Ransomweb, o lo que es lo mismo, el secuestro de los ficheros que componen una web. Por aquel entonces se comentaba que podría ser una tendencia en auge, pero no ha sido hasta varios meses después que hemos visto como los delincuentes han empezado a explotarla y atacar además a un sistema operativo que se había mantenido al margen hasta el momento.

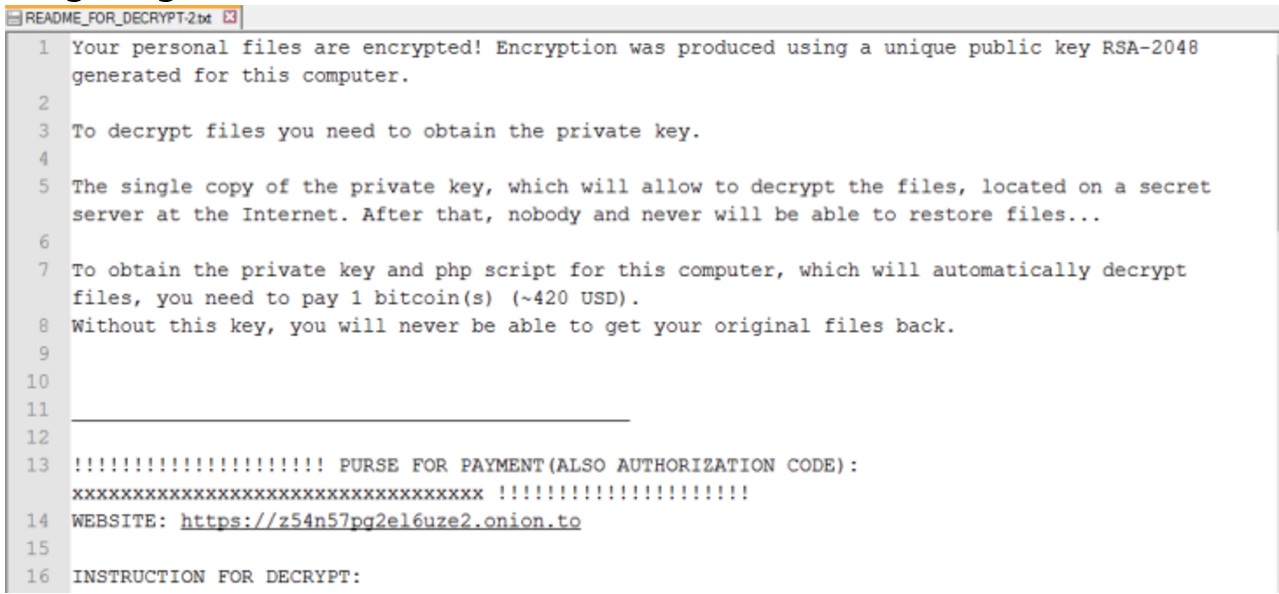

Este ransomware cifra los ficheros necesarios para el desarrollo de una página web, borrando los ficheros originales una vez han sido cifrados y se les ha cambiado la extensión a .encrypt. En esta ocasión, el cifrado utilizado es un RSA AES de 2048 bits (prácticamente imposible de romper por fuerza bruta) y para proceder al descifrado exige a sus víctimas el pago de 1 Bitcoin (unos 360€ en el momento de escribir estas líneas) a través de la red Tor.

Archivos afectados y consecuencias

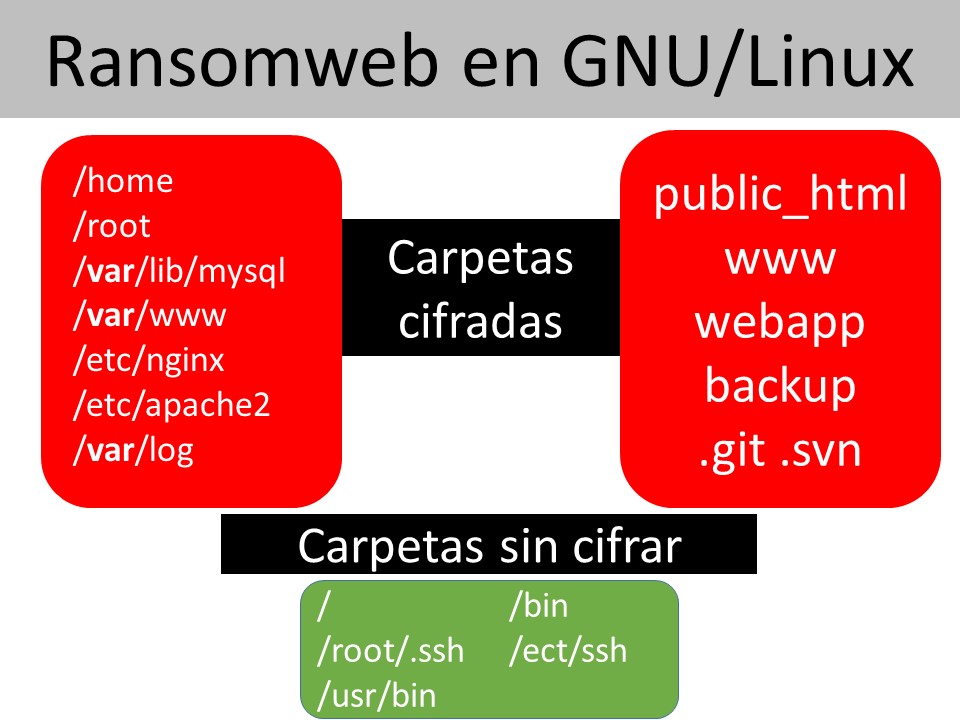

Si bien los diferentes ransomware existentes para Windows ya cifran casi cualquier tipo de ficheros (menos los necesarios para que el sistema siga funcionando), en este caso en concreto los delincuentes han sido un poco más específicos. Tal y como vemos en la imagen a continuación, este ransomware cifra archivos en carpetas que suelen ser utilizadas para almacenar la información que se muestra a los visitantes de una web:

Además, también busca aquellas extensiones de ficheros utilizados en el desarrollo web y que incluyen algunas tan comunes como . php, .html, .js, .css o .xml entre otras. Los delincuentes no se han olvidado de aquellas extensiones más comunes como . pdf, .jpg, .7z o .avi, afectando así tanto a ficheros incrustados en la web secuestrada como aquellos que el webmaster almacenase en el servidor.

Impacto en servidores web y recomendaciones

De momento, esta amenaza (detectada por las soluciones de ESET como Linux/Filecoder.A) aún no ha afectado a demasiados servidores web Linux pero representa un peligro real que puede propagarse de forma rápida si no se toman las medidas adecuadas. Sabiendo que su principal vector de ataque son las vulnerabilidades existentes en el propio sistema y en las aplicaciones usadas por los webmasters resulta vital mantener una política de actualizaciones eficaz.

Además, tal y como venimos aconsejando desde hace tiempo para los casos de ransomware en Windows y Android, es muy importante que se disponga de una copia de seguridad lo más actualizada posible para poder restaurar los ficheros de la web afectada en el menor tiempo posible.

Sabemos de sobra que el negocio del ransomware reporta muchos beneficios a los delincuentes detrás de esta amenaza y que amplíen sus posibles víctimas es algo que nos preocupa. También somos conscientes de la existencia de muchos servidores web basados en Linux alrededor de todo el mundo que están sin parchear y esta alerta debería servir para que muchos administradores tomen cartas en el asunto y actualicen sus sistemas antes de que se vean afectados.

Créditos de la imagen: Tom Raftery / Flickr