Las campañas de correos electrónicos suplantando a empresas reconocidas siguen siendo uno de los principales vectores de ataque usado por los ciberdelincuentes para conseguir sus objetivos. Estamos cansados de ver emails con supuestas facturas y presupuestos dirigidos a empresas, pero los usuarios domésticos también reciben correos diseñados para engañarlos y hacer que instalen aplicaciones maliciosas en sus sistemas.

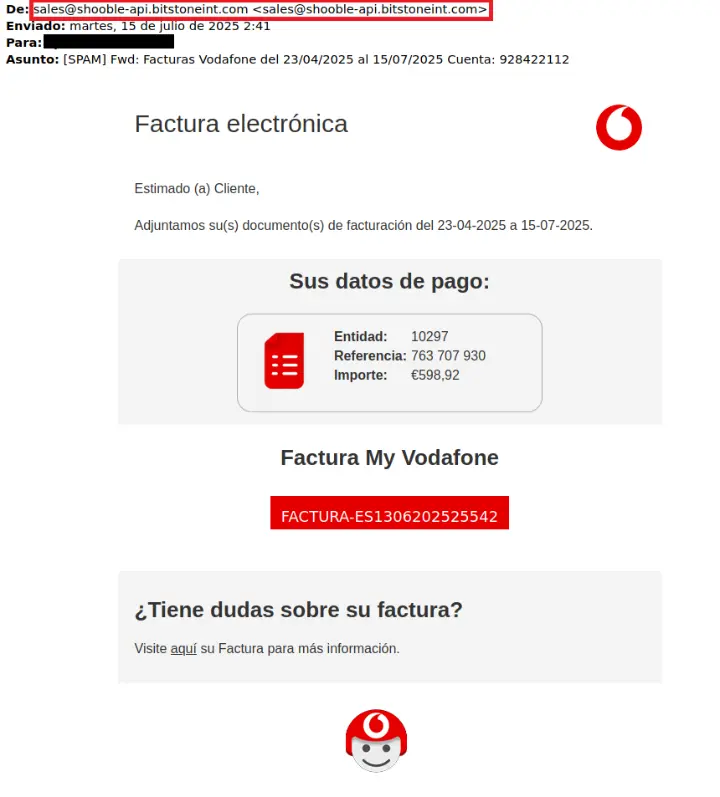

Un ejemplo de estas campañas dirigidas a los usuarios lo tenemos en un correo reciente que se hace pasar por Vodafone y nos comunica que ya tenemos nuestra última factura en el portal de usuarios.

Al recibir este tipo de correos es importante revisar varios puntos, empezando por comprobar si somos clientes de la empresa suplantada. En caso contrario es muy probable que nos encontremos ante un intento de estafa o de comprometer la seguridad de nuestro equipo. Así mismo, es recomendable revisar el remitente del email ya que, aunque es fácil suplantarlo para que parezca que proviene desde una dirección legítima, aun hay bastantes delincuentes que no se molestan en cambiarlo.

En el caso que nos ocupa podemos observar la dirección del remitente del correo no aparenta tener relación alguna con la empresa Vodafone, algo que deberíamos tener en cuenta para valorar la legitimidad de un email. Por último, siempre es importante revisar la dirección web a la que se nos pretende redirigir antes de pulsar sobre cualquier enlace que aparezca en el correo.

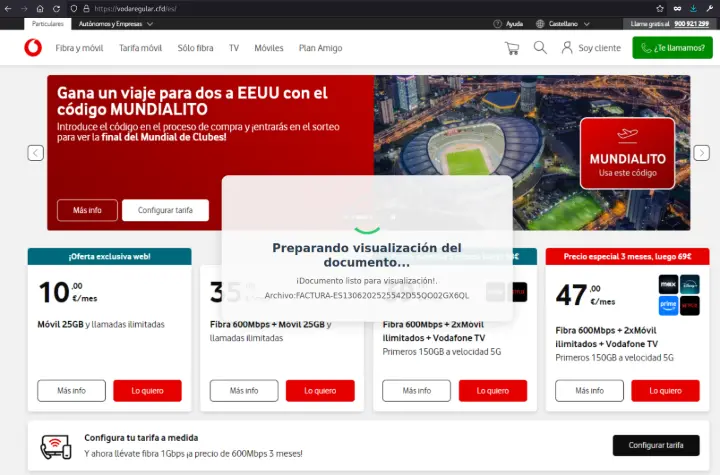

Para esta campaña, los delincuentes han preparado un enlace (vodaregular[.]cfd/es) que puede confundir a los usuarios, aunque el uso de una extensión de nombre de dominio poco habitual (.CFD), también puede servir para detectar posibles engaños.

La web a la que se nos redirige imita la apariencia y los colores corporativos de la marca Vodafone, aunque en ningún momento se nos deja interactuar con ella y solo sirve como plantilla de fondo mientras, superpuesto sobre este fondo, se nos muestra el aviso de que se está preparando la visualización de un documento supuestamente vinculado a nuestra factura.

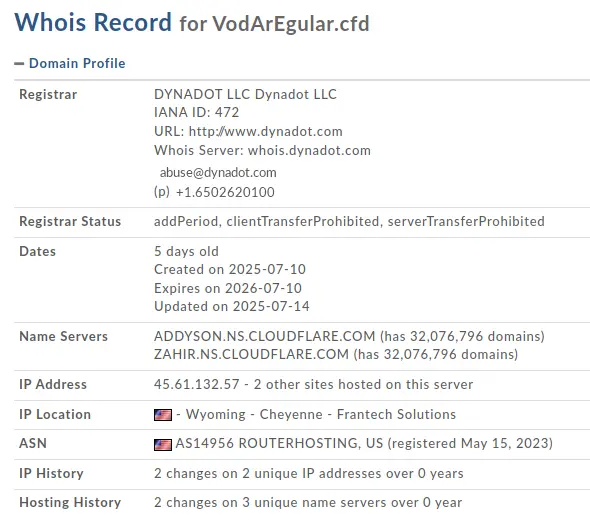

Existe un método bastante fiable para revisar si nos encontramos ante una página web fraudulenta y consiste en revisar cuando se registró el dominio. Si hacemos una petición “whois” podemos comprobar que el dominio usado para esta campaña tiene pocos días, lo cual suele ser una señal inequívoca de que estamos antes una web fraudulenta.

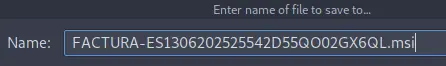

Lo que se descarga en nuestro sistema tiene poco que ver con una factura y mucho con una potencial amenaza. En la siguiente captura de pantalla podemos observar como, a pesar de incluir en el nombre del fichero el término “Factura”, estamos ante un fichero con extensión .MSI o, lo que es lo mismo, un tipo de archivo usado para instalar aplicaciones en sistemas Windows.

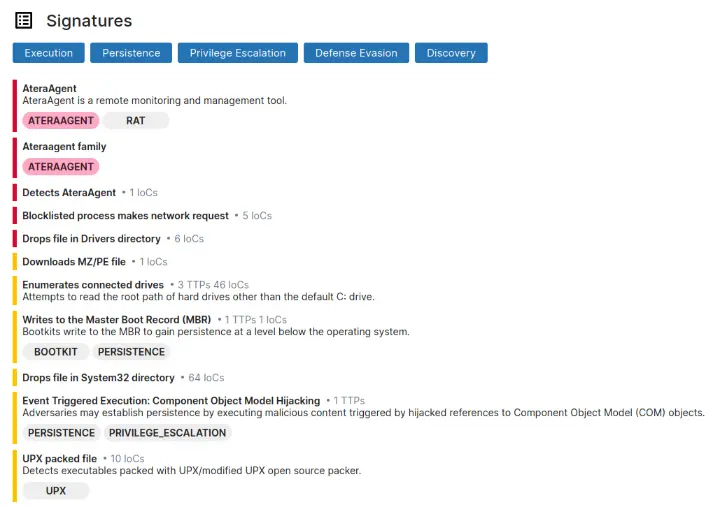

En esta ocasión nos encontramos ante el instalador de una aplicación legítima como es el agente de Atera, una solución especializada en la gestión remota de equipos pero que los delincuentes están usando para tomar el control de los sistemas de sus víctimas, robar la información que en ellos se almacena (incluyendo las credenciales) y usarlos con fines maliciosos.

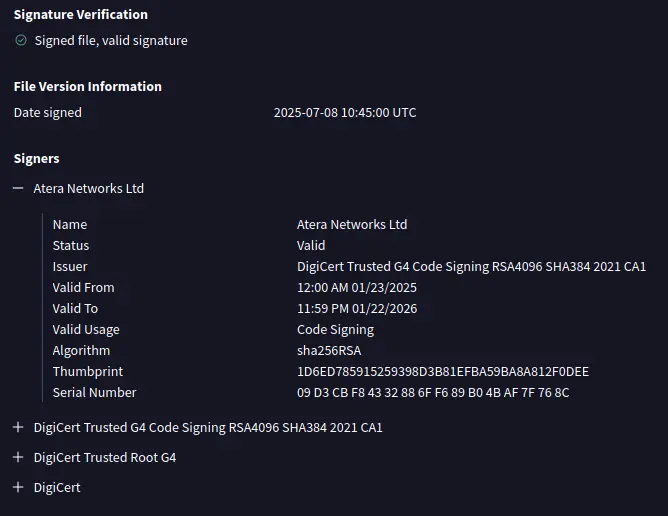

Al tratarse de un software legítimo, este viene debidamente firmado por el fabricante, por lo que es posible que algunas soluciones de seguridad no lo bloqueen inicialmente. Sin embargo, este tipo de software hace años que está clasificado como “aplicación potencialmente no deseada” por muchas soluciones de seguridad, precisamente por el uso malicioso que se puede hacer de él por lo que, aunque la descarga del archivo no sea bloqueada, es probable que se lance algún aviso o, directamente, se bloquee su ejecución.

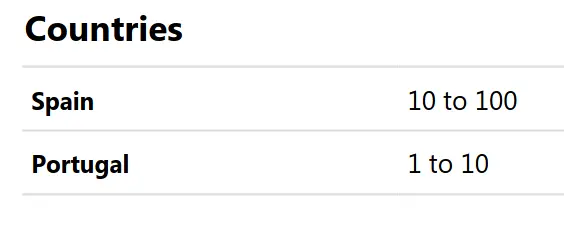

Respecto al impacto de esta campaña, si bien no ha sido tan extendida como otras protagonizadas, por ejemplo, por infostealers, sí que ha tenido cierto impacto en España y, en menor medida, en Portugal. Independientemente de los casos detectados es importante recordar que estas campañas maliciosas dirigidas a los usuarios suelen tener bastante éxito y cuestan poco de preparar.

Ante este tipo de correos electrónicos que suplantan la identidad de empresas sobradamente conocidas es importante conocer cuales son las técnicas empleadas por los ciberdelincuetnes, para así evitar caer en su trampa. De la misma forma, contar con soluciones de seguridad avanzadas permiten bloquear estas amenazas incluso antes de que puedan llegar a nuestra bandeja de entrada, limitando así su impacto.