ESET Research publicó su análisis sobre Asylum Ambuscade, un grupo de ciberdelincuentes que ha estado realizando operaciones en paralelo, desde 2020 por lo menos, dirigidas a particulares, pymes, clientes bancarios y comerciantes de criptomonedas en varias regiones de Norteamérica y Europa. ESET encontró compromisos previos de funcionarios del gobierno y empleados de empresas estatales en países de Asia Central y Armenia. ESET Research evalúa que el objetivo de los atacantes era robar información confidencial y credenciales de correo web de portales de correo oficiales del gobierno de estos países fronterizos con Ucrania.

«Parece que Asylum Ambuscade se está diversificando y está llevando a cabo algunas campañas de ciberespionaje contra gobiernos de Asia Central y Europa de vez en cuando. Es bastante inusual descubrir a un grupo cibercriminal ejecutando operaciones de ciberespionaje, por lo que creemos que los investigadores deberían seguir de cerca sus actividades», explica Matthieu Faou, uno de los investigadores de ESET encargados de analizar las actividades del grupo.

En 2022, cuando el grupo atacó a funcionarios del gobierno en varios países europeos fronterizos con Ucrania, la cadena de compromiso comenzó con un correo electrónico de spearphishing que contenía un archivo adjunto malicioso de una hoja de cálculo de Excel o un documento de Word. Si el dispositivo atacado se consideraba interesante, los ciberdelincuentes acababan desplegando AHKBOT, un descargador que puede ampliarse con complementos para espiar la máquina de la víctima. Estos complementos proporcionan varias capacidades, incluyendo la toma de capturas de pantalla, grabación de pulsaciones de teclas, robo de contraseñas de los navegadores web, descarga de archivos y ejecución de un infostealer o ladrón de información.

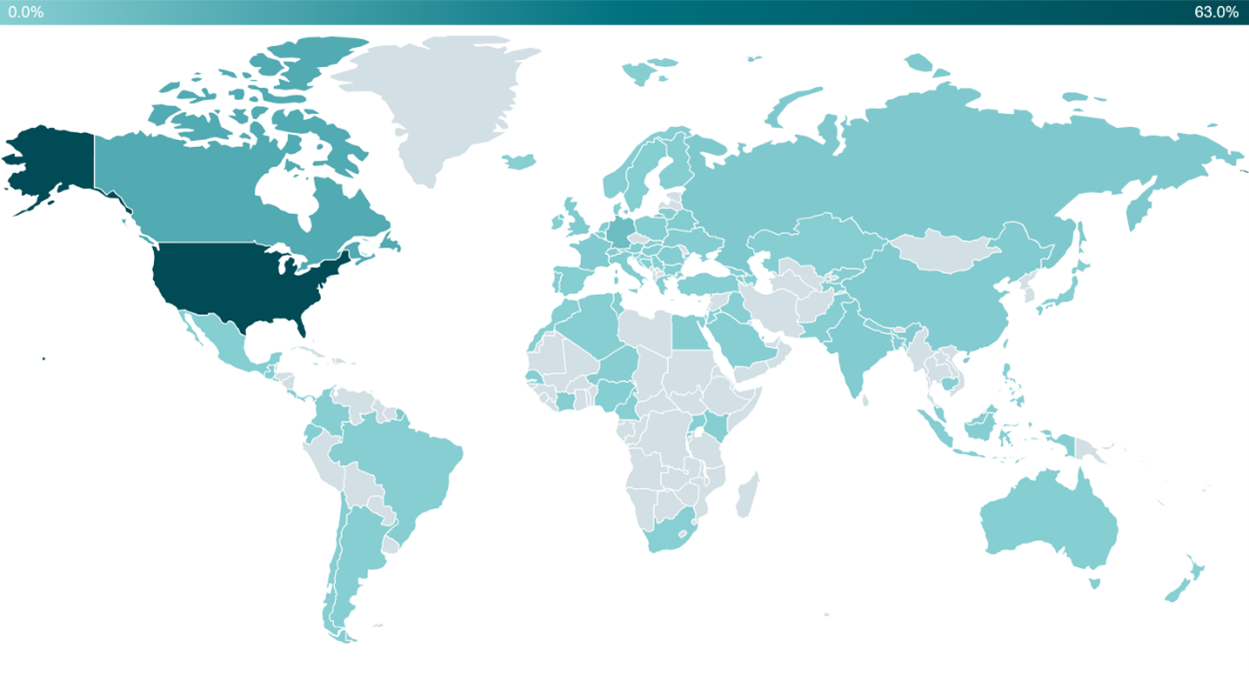

Aunque el grupo pasó al punto de mira por sus operaciones de ciberespionaje, lleva ejecutando principalmente campañas de ciberdelincuencia desde principios de 2020. Desde enero de 2022, ESET Research ha contabilizado más de 4.500 víctimas en todo el mundo. Aunque la mayoría de ellas se encuentran en Norteamérica, cabe destacar que también se han detectado víctimas en Asia, África, Europa y Sudamérica. El objetivo es muy amplio e incluye principalmente a particulares, comerciantes de criptomonedas, clientes bancarios y PYMES de diversos verticales.

«La cadena de compromiso del crimeware de Asylum Ambuscade es, en general, muy similar a la que vemos en sus campañas de ciberespionaje. La principal diferencia es el vector de compromiso, que podría ser un anuncio malicioso de Google que redirige a un sitio web que entrega un archivo JavaScript malicioso o múltiples redirecciones HTTP», añade Faou.

Distribución geográfica de las víctimas desde enero de 2022.

Matthieu Faou (investigador de malware) Más información técnica aquí.