ESET Research descubrió una campaña de ciberespionaje aún en curso que utiliza una variante de Korplug previamente no documentada por el grupo APT Mustang Panda. La campaña actual aprovecha la guerra de Ucrania y otros temas de actualidad europea. Entre las víctimas conocidas se encuentran entidades de investigación, proveedores de servicios de Internet (ISPs) y misiones diplomáticas europeas situadas en su mayoría en el este y el sudeste asiático.

Los investigadores de ESET llamaron Hodur a esta nueva variante de Korplug debido a su parecido con la variante THOR documentada en 2020. En la mitología nórdica, Hodur es el hermanastro ciego de Thor.

Es probable que las víctimas de esta campaña sean atraídas con documentos de phishing que abusan de los últimos acontecimientos en Europa, como la invasión rusa de Ucrania. La invasión ha provocado que más de tres millones de residentes huyan de la guerra a los países vecinos, según ACNUR, provocando una crisis sin precedentes en las fronteras de Ucrania. Uno de los nombres de archivo relacionados con esta campaña es «Situation at the EU borders with Ukraine.exe».

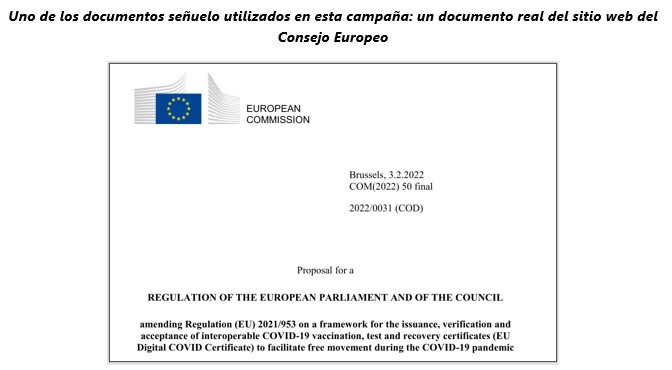

Otros cebos de phishing mencionan la actualización de las restricciones de viaje provocadas por el COVID-19, un mapa de ayuda regional aprobado para Grecia y un Reglamento del Parlamento y el Consejo Europeo. El señuelo final es un documento real disponible en el sitio web del Consejo Europeo. Esto demuestra que el grupo APT que está detrás de esta campaña sigue la actualidad y es capaz de reaccionar con éxito y rapidez ante ella.

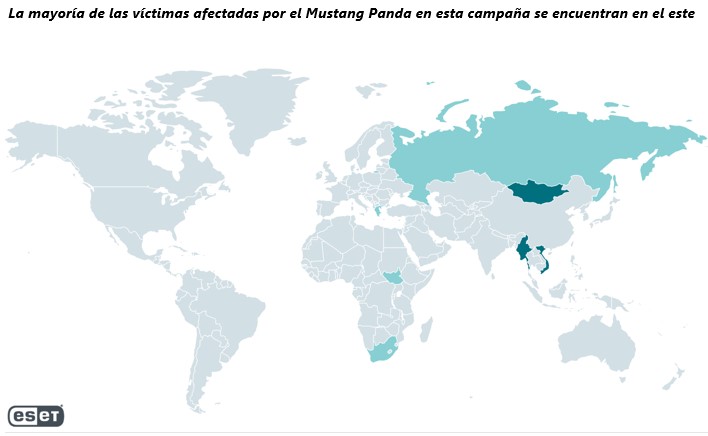

“Basándose en las similitudes del código y en los muchos puntos en común con Tácticas, Técnicas y Procedimientos observadas anteriormente, los investigadores de ESET atribuyen esta campaña con una elevada confianza a Mustang Panda, también conocido como TA416, RedDelta o PKPLUG. Se trata de un grupo de ciberespionaje que se dirige principalmente a entidades gubernamentales y ONGs«, explica Alexandre Côté Cyr, investigador de malware de ESET y quién descubrió Hodur. Las víctimas de Mustang Panda se encuentran en su mayoría, aunque no exclusivamente, en el este y el sudeste de Asia, con especial atención a Mongolia. El grupo también es conocido por una campaña dirigida al Vaticano en 2020.

Aunque los investigadores de ESET no han podido identificar los sectores a los que pertenecen todas las víctimas, esta campaña parece tener los mismos objetivos que otras campañas anteriores de Mustang Panda. Siguiendo la victimología típica de la APT, la mayoría de las víctimas se encuentran en el este y el sudeste asiático, junto con algunos países europeos y africanos. Según la telemetría de ESET, la gran mayoría de los objetivos se encuentran en Mongolia y Vietnam, seguidos de Myanmar, y sólo unos pocos en otros países afectados, como Grecia, Chipre, Rusia, Sudán del Sur y Sudáfrica. Los sectores verticales identificados incluyen misiones diplomáticas, entidades de investigación y proveedores de servicios de Internet.

Las campañas de Mustang Panda utilizan con frecuencia loaders personalizados para, después, propagar el malware , como Cobalt Strike, Poison Ivy y Korplug (también conocido como PlugX). El grupo también es conocido por crear sus propias variantes de Korplug. «En comparación con otras campañas que utilizan Korplug, cada etapa del proceso de despliegue utiliza técnicas anti-análisis y ofuscación del flujo de control, para dificultar la labor de los investigadores de malware«, concluye Côté Cyr.

Para un análisis técnico detallado, se puede consultar el blogpost en WeLiveSecurity.