Si hay una amenaza que estamos viendo repetirse con insistencia desde principios de año y que tiene a usuarios españoles, entre otros, en su punto de mira, esta es sin duda la de los troyanos bancarios de origen brasileño. Varias familias de este tipo de malware han encontrado en nuestro país un filón para realizar sus actividades criminales, y eso lo comprobamos al detectar una campaña tras otra todas las semanas.

Factura electrónica

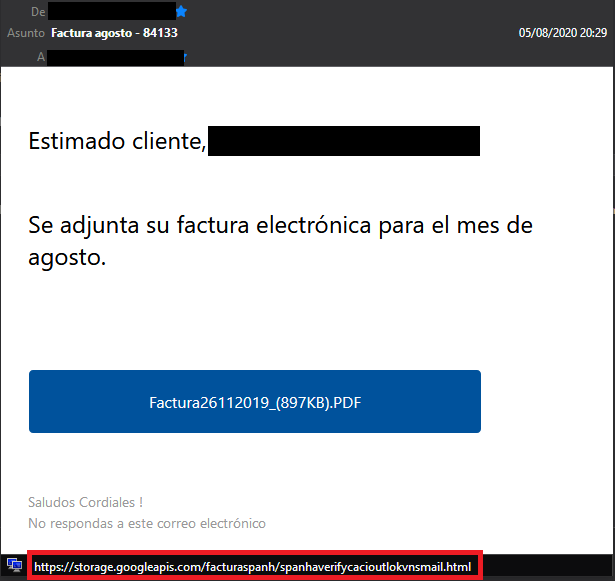

Los temas usados como gancho por los delincuentes detrás de la propagación de este tipo de troyanos bancarios suelen estar relacionados con facturas de empresas conocidas de varios sectores, como el energético o las telecomunicaciones. Sin embargo, en la campaña que vimos hace unos días se omite cualquier referencia a una empresa conocida y simplemente se indica la existencia de una factura electrónica, tal y como podemos observar a continuación.

En ese correo vemos como se proporciona un enlace desde el cual descargar la factura electrónica, enlace que apunta a una URL preparada por los delincuentes para la descarga de la amenaza específica dirigida a usuarios españoles. Podemos ver en esta URL palabras como “facturaspanh” y “spanhaverify” escrito en portugués, lo que vuelve a poner de manifiesto el interés de los delincuentes brasileños en seguir consiguiendo víctimas en España.

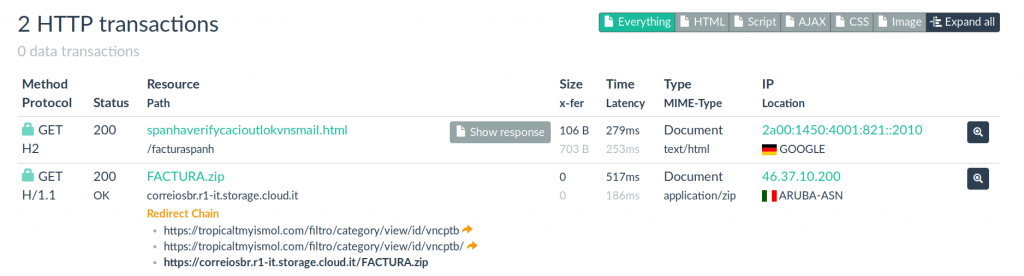

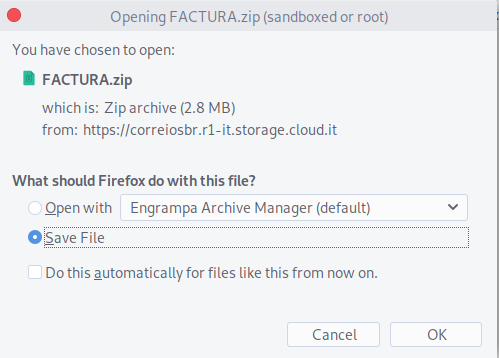

Este enlace es el primero de una serie de redirecciones preparadas por los delincuentes que terminan descargando el archivo “Factura.zip”. En la primera de las redirecciones se apunta a una web legítima perteneciente a una tienda de ropa que ha sido comprometida, mientras que la segunda redirección (donde se almacena el archivo zip) apunta al servicio de alojamiento cloud de Aruba en Italia.

Descarga y ejecución

El uso de esta técnica para conseguir que las víctimas se descarguen los ficheros maliciosos es algo que, con ligeras variaciones, viene siendo la habitual desde hace meses. Los delincuentes confían en que el usuario que reciba su correo se preocupará por tener una factura pendiente de pago y obviará las medidas de seguridad más básicas hasta conseguir descargar y ejecutar el código malicioso.

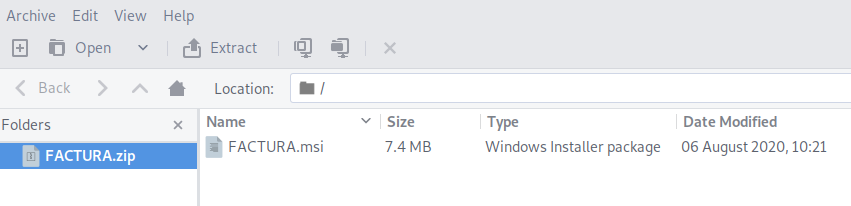

El fichero comprimido contiene a su vez un archivo “FACTURA.msi” en formato Instalador de paquetes de Windows, muy usado por estos grupos de delincuentes. Confían en que su víctima no va a prestar atención a la extensión del fichero y lo intentará abrir pensando que se trata de un documento con información acerca de esta supuesta factura.

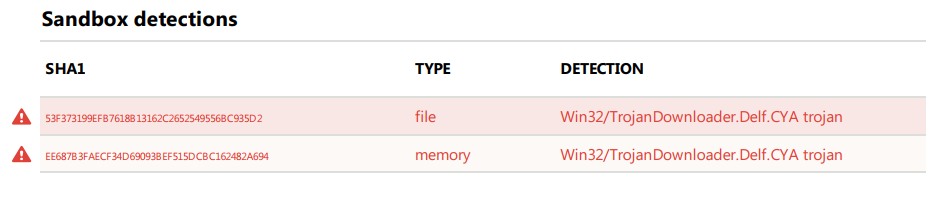

Por suerte, este tipo de amenazas son fácilmente reconocidas por las soluciones de seguridad de ESET, ya sea cuando se descargan o cuando intentan ejecutarse en memoria, gracias a las múltiples capas de seguridad con las que cuentan actualmente las soluciones de seguridad. En esta ocasión, el archivo FACTURA.msi es detectado como una variante del troyano Win32/TrojanDownloader.Delf.CYA, encargado de descargar y ejecutar las amenazas principales.

En concreto, este fichero “FACTURA.msi” contiene una librería DLL escrita en Delphi que se encarga de descargar el troyano bancario Grandoreiro, una de las amenazas más prevalentes en la actualidad dirigida a usuarios de España y otros países de habla hispana o portuguesa. Como dato curioso, el payload se encuentra codificado en base64 por partida doble.

Conclusión

Las campañas de este tipo de troyanos ya se han convertido en algo habitual, por lo que debemos permanecer atentos a los correos que recibimos en nuestra bandeja de entrada, especialmente aquellos que estén relacionados con facturas, verificar su procedencia y, ante cualquier duda, acudir a la web oficial de la empresa en lugar de pulsar sobre cualquier enlace proporcionado o fichero adjunto. Las soluciones de seguridad pueden detectar y eliminar estas amenazas, pero también es importante que, como usuarios, aprendamos a reconocerlas.