El robo de información desde servicios online o empresas y su posterior filtración es algo que lleva produciéndose desde hace mucho tiempo. No obstante, el número de casos ha ido aumentando considerablemente en los últimos meses, y ya no es extraño ver filtraciones con cientos de millones de registros pertenecientes a usuarios de todo el mundo. Si a esto le sumamos un cambio en la estrategia de algunos desarrolladores de ransomware, la situación se complica para todos los que se vean afectados.

Venta y publicación de datos

En los últimos años ha cobrado importancia la identificación de incidentes en los que se hayan visto implicados datos confidenciales, ya sea porque estos han sido robados o se han vuelto inaccesibles. Ya no es solo por la mala imagen que da a las empresas y servicios que han sufrido este tipo de ataques, sino también por las sanciones que pueden venir por incumplir reglamentos como el GDPR a nivel europeo.

Como ya hemos dicho, el robo y las filtraciones de información han sido numerosos durante los últimos meses y esto ha provocado que no pocos delincuentes intenten sacar provecho. Tal vez, la forma de obtener un beneficio más directa sea la venta de toda esta información en algún foro utilizado por delincuentes. Se trata de una práctica común, aunque no es tan habitual que se manejen cantidades tan grandes de información de forma simultánea como se ha visto recientemente.

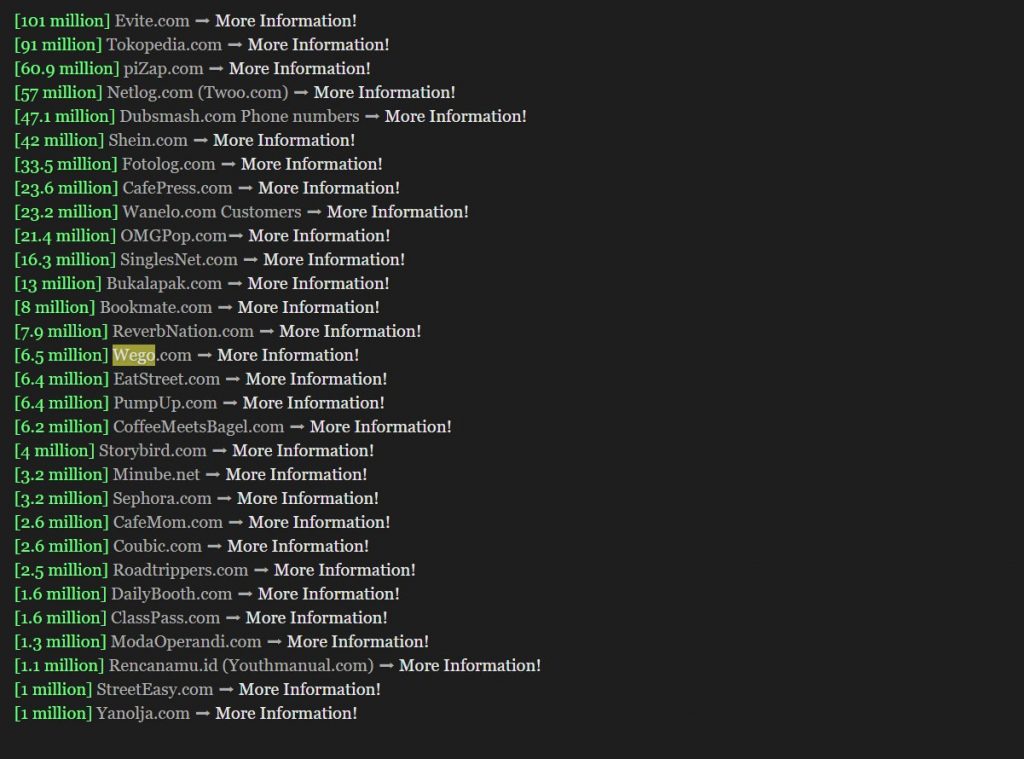

A principios de mayo, un usuario de uno de estos foros puso a la venta numerosas bases de datos, sumando un total de 550 millones de registros con información correspondiente a varios incidentes donde se robó información confidencial. La empresa de ciberinteligencia Cyble analizó la información que se ofrecía y no obtuvo evidencias de que hubiesen datos pertenecientes a una filtración de la que aún no se tuviese constancia, con un rango temporal que iría desde 2012 hasta el mes de abril de 2020.

Todos estos datos podrían ser usados por delincuentes para preparar acciones como campañas de phishing dirigidas que les permitiesen robar nuevas credenciales de servicios online. En algunas de las bases de datos que se ofertan se incluyen también las contraseñas utilizadas por los usuarios, lo que facilitaría el trabajo de los atacantes.

Por este motivo, es importante revisar si se ha visto afectado algún servicio que usemos o hayamos usado en el pasado y cambiemos las credenciales de acceso, añadiendo el doble factor de autenticación siempre que sea posible. Para revisar si alguno de nuestros datos se ha visto expuesto y dónde, podemos usar servicios como el de Have I Been Pwned?.

Ransomware utilizando filtraciones como chantaje

Desde hace años, los delincuentes han utilizado el cifrado de información como método de chantaje a usuarios y empresas, pero desde hace meses algunos grupos de delincuentes han incorporado otra estrategia. Se trata de robar información confidencial de aquellas redes corporativas de empresas a las que consiguen acceder y, posteriormente, cifrarla para pedir el rescate.

Seguidamente, los delincuentes amenazan con hacer pública la información robada si la empresa afectada por el ataque no paga un rescate en un corto periodo de tiempo. Esto le ocasionaría un daño reputacional, además de posibles multas por incumplir varios reglamentos de protección de datos. El uso de esta nueva estrategia podría haber provocado que algunas empresas que no están dispuestas a pagar un rescate de este tipo se lo hayan tenido que pensar dos veces para evitar un daño aun mayor.

La última innovación al respecto por parte de los delincuentes pasa por solicitar no uno sino dos rescates, el primero por descifrar la información afectada por el ransomware y el segundo por eliminar los archivos robados para que no se filtren. De esta forma, se trata de obtener incluso mayores beneficios de un tipo de amenaza que ya causa suficientes problemas a empresas de todo el mundo.

Conclusión

No cabe duda de que tanto las filtraciones de datos como los ataques de ransomware van a seguir produciéndose a corto y medio plazo, más todavía con la situación de crisis sanitaria actual. Esta situación ha provocado la sobreexposición de muchas empresas para permitir el teletrabajo, pero también ha aumentado su superficie de ataque, algo que los delincuentes ya están aprovechando.

De nosotros depende aumentar las medidas de seguridad para evitar este tipo de ataques, protegiendo los equipos remotos con soluciones de seguridad gestionables, fortificando y limitando al máximo los accesos externos, imponiendo capas adicionales de seguridad como el doble factor de autenticación y el control de identidades y monitorizando actividades sospechosas en nuestra red corporativa, por poner solo unos ejemplos de las acciones que se pueden realizar.