Mientras la mayoría de nosotros disfrutábamos de un merecido descanso durante unos días, los delincuentes no se han quedado de brazos cruzados. Durante estos días de asueto hemos conocido varios casos en los que se habrían comprometido los datos de millones de usuarios a través de brechas de seguridad en empresas, obtenido información de carácter privado aprovechando vulnerabilidades en un servicio online y filtrado datos de numerosas tarjetas de crédito.

Grindr y el pobre manejo de los datos personales

De la misma forma que sucedió con el caso Ashley Madison, la obtención de datos personales de una red social enfocada a un público concreto (en este caso, a hombres homosexuales que buscan contactos) puede acarrear problemas a los usuarios si se obtienen de forma no autorizada. Durante estos días han salido a la luz informaciones preocupantes acerca de con quién comparte Grindr la información privada de sus usuarios, y cómo un atacante podría obtener información supuestamente confidencial aprovechando fallos en la API.

La parte que más polémica ha causado entre los medios generalistas y usuarios de esta aplicación es aquella en la que se descubre que Grindr comparte información personal con terceros, incluyendo datos tan privados como si el usuario está infectado con el VIH. Esta información fue revelada tras una investigación realizada por la televisión Sueca y Sintef (la mayor organización de investigación independiente de Escandinavia).

En esta investigación realizada a principios de febrero de este año se demostró que Grindr comparte datos como la localización, edad, peso, altura o el ya mencionado estado de salud con respeto al VIH con otras empresas. Es más, alguna de estas informaciones se estaría enviando utilizando un protocolo sin cifrado como es HTTP.

Obviamente, esta información representaría un serio problema para los usuarios si fuese utilizada de forma inadecuada, riesgo que algunos responsables de Grindr minimizan al hablar de cláusulas contractuales muy estrictas. Estrictas o no, esa información se encuentra ahí y se está compartiendo, lo que aumenta el riesgo de que un atacante pueda hacerse con ella.

Como ejemplo tenemos la prueba realizada por Trever Faden, quien creó una web (ya cerrada) que permitía a los usuarios de esta red social conocer quién les había bloqueado tras introducir su nombre de usuario y contraseña. Además, se podía acceder a más información que no se mostraba de forma pública en los perfiles como los mensajes sin leer, direcciones de email, fotos eliminadas y la ubicación de los usuarios, incluso la de aquellos que habían optado por no mostrarla.

La capacidad de localizar a un usuario de esta red social es especialmente preocupante en aquellos países en los que la homosexualidad está considerada como delito e incluso se llega a castigar con la pena de muerte. Por ese motivo, este aspecto resulta tan crítico entre los usuarios de Grindr y otras redes de contactos similares.

Todo esto fue posible gracias a la explotación de una API que permitía obtener esta información sin el consentimiento del usuario, fallo que parece que ya está solucionado según podemos leer en la web que lo explotaba. Tampoco debemos olvidar la importancia de usar nombres de usuario y contraseñas diferentes en cada servicio para evitar que una filtración en uno de ellos pueda ser utilizada en otro para obtener datos personales confidenciales.

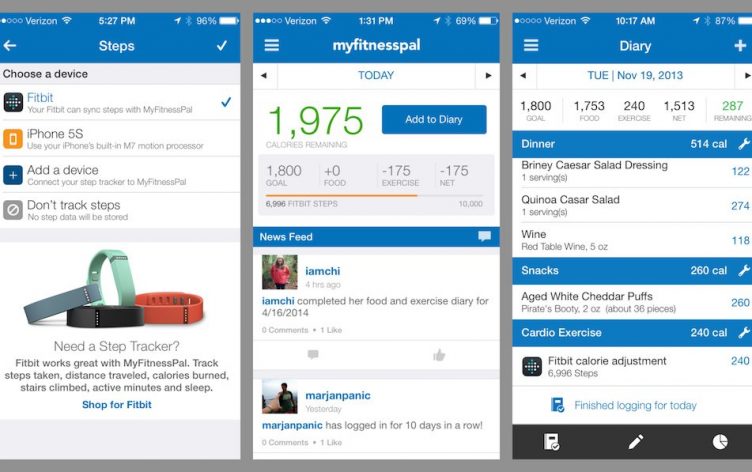

MyFintessPal y 150 millones de usuarios afectados

Nada más empezar la Semana Santa nos enteramos por un comunicado oficial de la empresa Under Armour (propietaria de la aplicación MyFitnessPal) que a finales de febrero habían sufrido un incidente de seguridad en el cual los delincuentes consiguieron obtener datos personales de alrededor de 150 millones de usuarios. No fue hasta el pasado 25 de marzo que esta empresa se dio cuenta del incidente y empezó a investigarlo.

Los datos obtenidos por los atacantes incluyen los nombres de usuario, direcciones de correo electrónico y los hashes de las contraseñas cifrados con Bcrypt. Al parecer, los datos relacionados con las tarjetas de crédito no se vieron afectados ni tampoco documentos identificativos como el número de la seguridad social o matrículas de vehículos.

Como suele suceder tras un robo de datos tan grande como este, la empresa ha recomendado a sus usuarios que cambien sus contraseñas, y les advierte de posibles correos electrónicos haciéndose pasar por ellos y que busquen robar las credenciales. Además de alertar a sus usuarios por correo y desde dentro de la aplicación, se ha preparado una web con las preguntas frecuentes que los usuarios pueden tener y sus respuestas.

Panerabread y su deficiente protección de datos

Otro de los casos se produjo cuando conocimos que el sitio web de una conocida cadena de pastelerías / cafeterías estadounidense no cumplía unos mínimos de seguridad a la hora de proteger la información que almacena de sus clientes.

Según supimos por medios como el blog del periodista especializado en seguridad Bryan Krebs, la web de la empresa ponía a disposición de cualquiera que supiera buscar en el sitio correcto los datos de sus millones de clientes en texto plano, datos que incluyen sus nombres, direcciones de correo electrónico, dirección postal, fecha de nacimiento y los últimos cuatro dígitos de sus tarjetas de crédito.

Datos filtrados de la web de Panerabread – Fuente: KrebsonSecurity

Este tema es grave porque no solo se podía acceder a esta información de forma sencilla e ir recopilando datos de los usuarios con solo incrementar el número de identificador asignado, sino que además se supo que el investigador Dylan Houlihan advirtió de este grave fallo en la protección de datos privados el pasado 2 de agosto de 2017, sin que se hubiera solucionado desde entonces.

Tras hacerse público, la empresa deshabilitó su web para volverla a activar poco tiempo después indicando que ya había solucionado el problema y minimizando la cantidad de usuarios afectados a solo 10.000. Sin embargo, investigadores como HoldSecurity indicaron que lo único que impedía volver a ver los datos de los usuarios era acceder a la web con una cuenta válida que se puede generar en un momento.

Además, se ha especulado con que la cantidad de usuarios afectados podría llegar a sobrepasar los 37 millones, ya que este grave fallo podría haber afectado a la división comercial de la empresa que se encarga de proveer a muchas empresas de catering.

Conclusión

Tras el reciente incidente con Facebook y Cambridge Analytica, nos encontramos de nuevo ante varias situaciones donde los datos privados de los usuarios han sido expuestos, robados o directamente compartidos con terceros sin nuestro permiso. Ante estas situaciones debemos exigir responsabilidad a las empresas encargadas de almacenarlos y gestionarlos, especialmente si somos ciudadanos europeos, ya que normativas como la GDPR se han diseñado precisamente para evitar estas situaciones.