Con el aumento de dispositivos electrónicos que llevamos encima, no es de extrañar que los cargadores públicos USB estén proliferando como setas. No cabe duda de que los usuarios agradecemos poder recargar la batería de nuestro smartphone, tableta u otro dispositivo cuando lo necesitamos y solo utilizando un cable, sin la necesidad de llevar encima un cargador. Sin embargo, esto también entraña riesgos, ya que a través de estos cables no solo se transmite corriente eléctrica.

Los peligros del “juice jacking”

Recientemente hemos visto que se ha vuelto a poner el foco de atención sobre los riesgos que supone cargar nuestros dispositivos en un cargador público mediante USB, debido principalmente a una alerta de seguridad publicada por el fiscal del distrito de Los Ángeles, California. En esta alerta se desaconseja, especialmente a los viajeros, que se utilicen las estaciones de carga que ya son tan comunes en aeropuertos, medios de transporte públicos, hoteles, etc., debido a que pueden ser utilizados para lanzar ataques contra los dispositivos que se conecten a ellos.

Esta alerta no es especialmente novedosa y tampoco es que se haya detectado recientemente un incremento en este tipo de ataques, pero es un consejo que viene repitiéndose desde hace años, especialmente en entornos relacionados con la ciberseguridad, y que ahora es emitido por un organismo oficial.

Los ataques a los que se hace mención en esta alerta son conocidos como “juice jacking” y son bien conocidos por aquellos que frecuentan eventos de ciberseguridad desde hace bastantes años. En la Defcon, por ejemplo, se empezaron a utilizar quioscos de carga maliciosos en 2011 para concienciar a los usuarios que los utilizasen de los peligros que supone esta práctica.

Desde entonces no han faltado las presentaciones de ataques relacionados, como cargadores de móviles maliciosos, teclados y otros dispositivos que podrían inyectar código cuando se conectan a un ordenador o Smartphone, o incluso variantes más avanzadas que permitían grabar la pantalla del dispositivo y las pulsaciones del teclado.

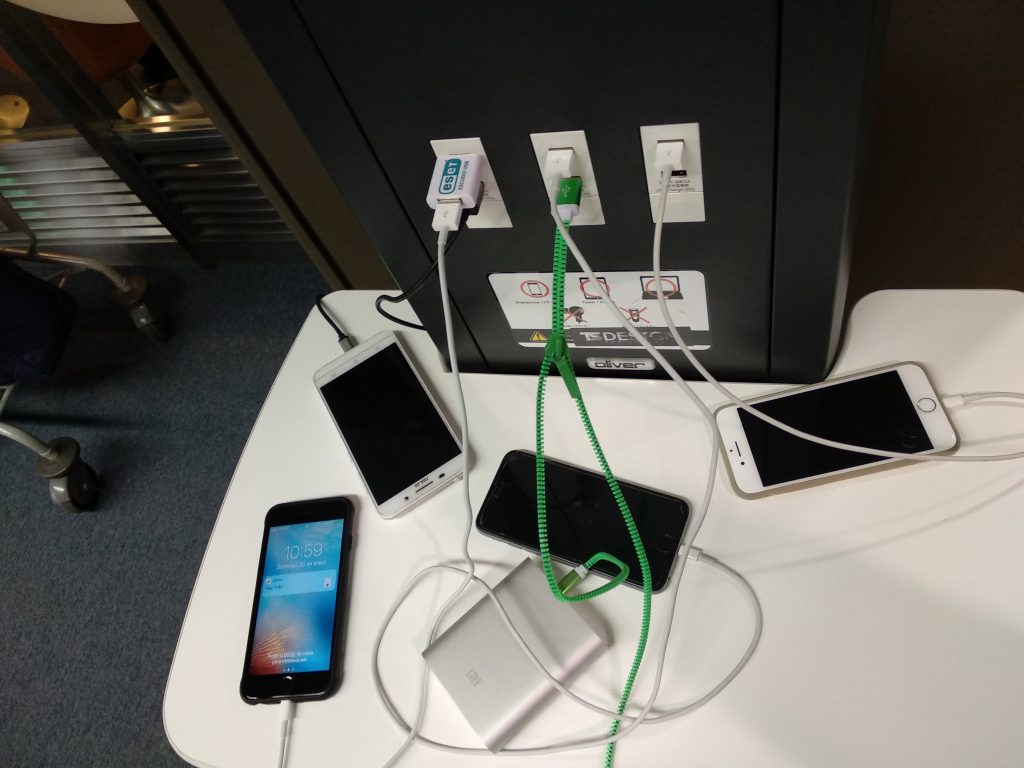

Este amplio abanico de ataques y la proliferación de las estaciones de carga USB es posiblemente lo que ha producido que se lance esta alerta. A pesar de las advertencias, es bastante probable que alguien necesitado de cargar su dispositivo utilice alguno de estos cargadores públicos sin tomar las medidas de seguridad adecuadas.

Tampoco debemos olvidar que el peligro también puede encontrarse en los propios cables usados para cargar nuestro dispositivo. Desarrollos recientes como el O.MG Cable han demostrado las posibilidades que ofrecen para un atacante el uso de cables camuflados como legítimos, pero que en realidad pueden usarse para comprometer la seguridad de un dispositivo.

Soluciones sencillas para este problema

Por suerte para todos nosotros, las soluciones disponibles para evitar este tipo de ataques son sencillas y baratas. Algunos usuarios podrían pensar que con bloquear la transferencia de datos por defecto en nuestro dispositivo al conectar un cable USB ya tendríamos el problema solucionado. Sin embargo, los atacantes pueden saltarse esta medida de seguridad aprovechando agujeros de seguridad existentes, por lo que es mejor optar por soluciones basadas en hardware como las que sugerimos a continuación:

- Utilizar cables USB que solo permitan la carga y no la transferencia de datos. Una solución barata y efectiva, aunque para algunos usuarios pueda resultar engorroso llevar otro cable que sí permita la transferencia de datos por si necesita, por ejemplo, volcar las fotos realizadas con su teléfono móvil a un ordenador.

- Usar un escudo USB que permita cargar nuestro dispositivo con cualquier tipo de cable y en cualquier cargador USB público sin temor a sufrir un ataque, puesto que este dispositivo se encarga de dejar pasar únicamente la corriente eléctrica.

- Llevar nuestro propio cargador de corriente para conectarlo a un enchufe convencional. A ser posible, que se trate de un cargador inteligente que proporcione la cantidad de energía adecuada para cada dispositivo que conectemos y permita la carga rápida.

- Adquirir una batería externa que pueda utilizarse cuando necesitemos cargar nuestros dispositivos sin tener que depender de una toma de corriente o un cargador público USB. Sería recomendable que la batería dispusiese de varias salidas y tuviese medidas de protección que evitase las sobrecargas.

Conclusión

Como acabamos de ver, existen soluciones sencillas, baratas y efectivas para evitar ser víctimas de un ataque del tipo “juice jacking” que infecte nuestro dispositivo y robe la información confidencial que almacenamos en él. Ahora nos toca a nosotros decidir si merece la pena aplicarlas o, por el contrario, nos arriesgamos a jugárnosla cada vez que conectemos a cargar nuestro móvil en un lugar que no sea de total confianza.