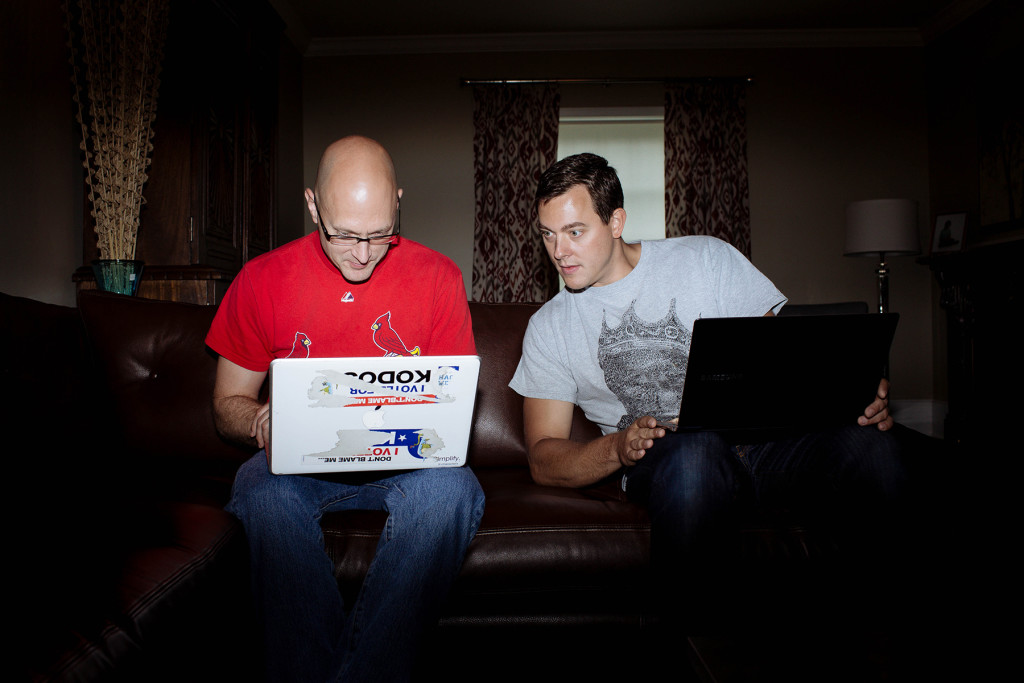

Si hay un par de expertos en seguridad que nos han animado los últimos veranos con sus investigaciones sobre ataques a automóviles estos son Charlie Miller y Chris Valasek. Desde 2013, cuando presentaron sus primeras investigaciones sobre como tomar el control de un automóvil atacando su unidad electrónica de control físicamente, hasta ahora solo han pasado dos años pero han demostrado que las medidas de seguridad lógica que implementan los coches modernos no son todo lo buenas que deberían.

Controlando un vehículo remotamente

Con las conferencias de seguridad BlackHat y Defcon a punto de celebrarse en Las Vegas (y que un año más cubriremos en directo) era de esperar que Miller y Valasek volviesen a crear expectación sobre la investigación en la que han estado trabajando durante los últimos años y que tanto interés ha despertado.

De nuevo, un periodista de Wired se ofreció para hacer de conejillo de indias aunque, a diferencia de ocasiones anteriores, los investigadores no iban a estar presentes físicamente, si no que iban a conseguir tomar el control de alguno de los sistemas del vehículo desde su casa, situada a unos 16 kilómetros.

Además, esta prueba tenía el aliciente de que el coche iba a estar circulando por una autopista con tráfico, por lo que el riesgo era mayor. Tal y como pudo comprobar el periodista en sus propias carnes, la sensación de perder el control del automóvil mientras conducía rodeado de coches y camiones no fue nada agradable.

Y es que Miller y Valasek le hicieron pasar un mal trago al periodista controlando la temperatura y potencia del aire acondicionado, la emisora y el volumen de la radio, activando el limpiaparabrisas y lanzando liquido limpiacristales o mostrando una imagen de estos dos hackers en la pantalla del sistema de entretenimiento del vehículo. Y eso solo era el principio.

¿Poniendo en peligro la vida de los ocupantes?

En esta ocasión estos dos investigadores quisieron demostrar lo peligroso que puede llegar a ser tomar remotamente el control de alguno de los sistemas críticos del automóvil, como el acelerador o los frenos. Si bien Miller y Valasek le aseguraron al periodista de que no iba a sufrir daño alguno, este se quedó bastante preocupado cuando, en mitad de una autopista, el Jeep Cherokee que conducía empezó a perder velocidad hasta detenerse por completo, por mucho que el periodista pisase el acelerador.

Esto demuestra que tomar el control de estos sistemas críticos y modificar su comportamiento puede resultar fatal en ciertas situaciones, motivo más que suficiente para que estas investigaciones salgan a la luz y se exija a los fabricantes que apliquen medidas de seguridad más eficaces que las utilizadas hasta ahora.

Además, otras de las acciones que un atacante podría realizar sobre un vehículo vulnerable tienen al GPS como protagonista. De forma malintencionada, un atacante podría seguir a un vehículo obteniendo sus coordenadas GPS, averiguar su velocidad e incluso modificar su ruta.

¿Que acciones permiten realizar estos ataques?

Como ya vimos en años anteriores, Miller y Valasek habían conseguido acceder físicamente a la ECU (unidad de control electrónico) de varios automóviles como un Toyota Prius y un Ford Escape y alterar varios parámetros que incluía aceleración frenado e incuso tomar control del volante.

Durante su charla en BlackHat del año pasado revisaron la seguridad de varios modelos de coches y ya apuntaron a la posibilidad de controlar ciertas funciones remotamente. Este año expondrán en esa misma conferencia de seguridad como han conseguido este control remoto, si bien no publicarán todos los detalles para evitar que haya desaprensivos que causen accidentes.

Si bien Miller y Valasek no han sido los pioneros en este campo, puesto que investigaciones en 2011 ya demostraron esta posibilidad de atacar coches remotamente, hay que reconocerles el mérito de haber llevado sus investigaciones más allá de los ensayos teóricos y demostrar al gran público que esta posibilidad es real.

¿Cuál es el peligro real?

Hay que tener en cuenta que investigaciones de este tipo llevan años de análisis y pruebas por lo que, aun publicando algunos de los detalles, los investigadores se aseguran que nadie conseguirá tomar fácilmente el control de un vehículo para provocar un accidente.

No obstante, la proliferación de sistemas de entretenimiento y conectividad en los vehículos modernos hace que en muchos de estos no se tomen las debidas medidas de seguridad. Casi todos los fabricantes de automóviles cuentan con algún servicio de este tipo que permite al automóvil enviar o recibir datos desde el exterior y el hecho de que esta investigación se haya realizado en un Jeep no significa que otras marcas estén exentas de riesgos.

De hecho, Miller y Valasek informaron a Chrysler de sus descubrimientos y la marca ha puesto a disposición de los propietarios de los vehículos Jeep Cherokee afectados una actualización de su firmware que soluciona la vulnerabilidad utilizada por los investigadores.

Si echamos la vista atrás comprobaremos que Chrysler no ha sido la única empresa que ha solucionado problemas de este tipo. Hace unos meses, BMW solucionó un fallo de seguridad en más de dos millones de sus vehículos realizando una actualización de forma remota, similar a la que se realiza en los smartphones al actualizar sus sistemas operativos.

Conclusión

Con estos precedentes, no cabe duda que esta será una de las charlas más populares de la próxima BlackHat. De hecho, no será la única que aborde este tema puesto que otros investigadores hablarán sobre vulnerabilidades en otras marcas como Tesla. Ya vimos algo parecido hace un par de años cuando investigadores españoles presentaron un hardware de bajo coste pensado para controlar la ECU de vehículos de casi todas las marcas más conocidas.

Queda claro que este tipo de investigaciones atraen el interés de mucha gente y que, con esta demostración de que un ataque remoto es posible han dejado de ser algo anecdótico a convertirse en un problema de seguridad más que los fabricantes de coches harían bien en esforzarse a resolver.