El número de incidentes relacionados con troyanos bancarios destinados a infectar dispositivos Android no ha dejado de aumentar desde hace meses. Los delincuentes han incrementado su actividad de manera notable, algo que ya veníamos observando desde antes del comienzo de la pandemia, pero la digitalización a marchas forzadas de muchos usuarios que hasta hace poco no utilizaban aplicaciones de banca online ha propiciado el caldo de cultivo ideal para que muchos ciberdelincuentes hagan su agosto.

Una actualización fraudulenta

Durante los últimos meses las campañas protagonizadas por mensajes SMS con supuestos avisos de entrega de paquetes han sido constantes, y han provocado que miles de usuarios españoles hayan infectado sus dispositivos Android al descargar las supuestas aplicaciones de seguimiento de envíos.

Esto ha hecho que estas campañas no solo se expandan a otros países, sino que también aparezcan otras nuevas que traten de imitar su éxito. Durante el pasado fin de semana se comenzaron a ver nuevas muestras de aplicaciones maliciosas que utilizaban un gancho diferente para intentar conseguir que los usuarios las instalasen en sus dispositivos, esta vez camuflados como supuestas actualizaciones de Android.

La utilización de una supuesta actualización de Android como gancho puede resultar muy convincente si se utiliza de forma adecuada por los delincuentes y, por ese motivo, hemos de andar con cuidado a la hora de descargar aplicaciones desde fuera de tiendas oficiales como Google Play. El investigador que descubrió esta nueva amenaza no indicó el vector de propagación utilizado por los delincuentes en este caso, pero podría tratarse perfectamente de un enlace proporcionado por SMS, tal y como hemos venido observando desde hace meses.

Es importante recordar que este tipo de aplicaciones necesitan de la ayuda del usuario para instalarse, ya que, por defecto, Android bloquea la instalación de aplicaciones de origen desconocido. Además, en muchas ocasiones se solicitan permisos especiales como el de Accesibilidad, para dificultar la desinstalación de estas app, permisos que han de ser otorgados por los usuarios.

Actividad maliciosa

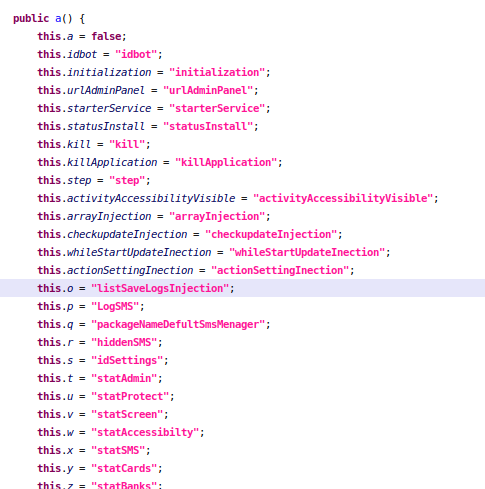

En lo que respecta a la actividad de este troyano bancario, todo apunta a que su finalidad principal sigue siendo el robo de credenciales de aplicaciones relacionadas con la banca online para, posteriormente, interceptar los mensajes SMS que contienen los códigos temporales de un solo uso y realizar transferencias de dinero desde la cuenta de la víctima hasta otras cuentas controladas por los atacantes. En ocasiones, estas aplicaciones maliciosas también se encargan de robar credenciales de acceso a otras apps relacionadas con el correo electrónico, redes sociales o incluso wallets de criptomonedas.

En lo que respecta a la app analizada, nuestro compañero Lukáš Štefanko, investigador de ESET especializado en malware para Android, nos comenta que esta muestra parecería ser una variante del troyano bancario Cerberus. También apunta que esto podría ser tanto el inicio de una nueva campaña como la acción de un lobo solitario tratando de obtener provecho, por lo que seguiremos monitorizando la situación por si apareciesen muestras similares.

Conclusión

Viendo la evolución de este tipo de amenazas, todo apunta a que seguirán las campañas de troyanos bancarios destinados a dispositivos Android, al menos durante un tiempo. Para los delincuentes resulta relativamente fácil generar nuevas campañas que resulten lo suficientemente convincentes como para que algún usuario descargue e instale la aplicación en su dispositivo, por lo que, además de fijarnos más en lo que instalamos, resulta muy recomendable contar con una solución de seguridad que nos alerte cuando tratemos de instalar este tipo de app maliciosas.