A lo largo de los últimos días hemos observado como se propagaban nuevas campañas de correos de sextorsión que parecen haber sido dirigidas a varios países de habla hispana. Para quien aún no sepa en qué consisten estos correos, se trata de intentos de chantajes a los usuarios haciéndoles creer que disponen de imágenes o vídeos comprometedores que enviarán a sus contactos en caso de que no paguen la cantidad solicitada.

Correos amenazantes

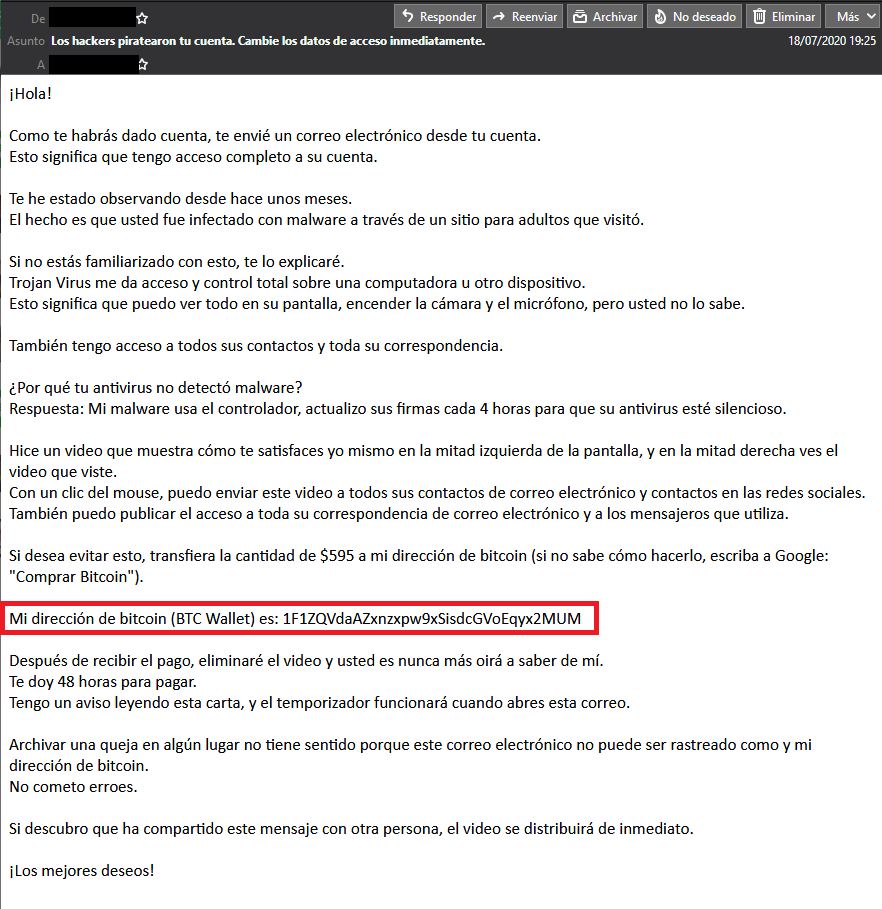

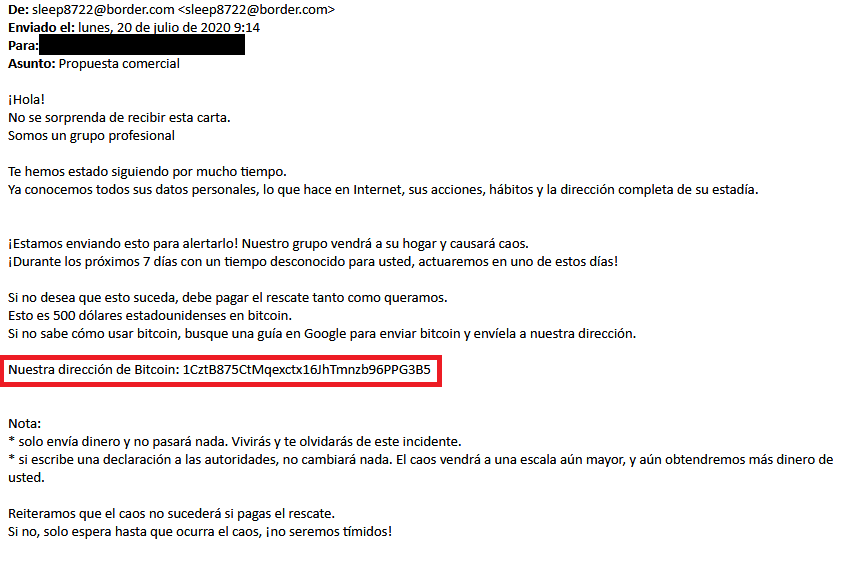

La estrategia de los delincuentes con este tipo de correos es clara y apenas ha sufrido variaciones desde que empezamos a verlos a mediados de 2018. Se trata de emails amenazantes que aseguran disponer de material comprometedor (normalmente fotos o vídeos del usuario mientras contempla contenido pornográfico) y piden el pago de una cantidad para no difundirlo.

Además, dependiendo de la campaña, vemos como los delincuentes intentan infundir más miedo a sus posibles víctimas asegurando que han conseguido hackear su cuenta de correo y por eso ven que el email se envía desde esa dirección. La realidad, no obstante, es que la cuenta de correo no ha sido comprometida y la suplantación se realiza mediante una técnica conocida como spoofing, que hace creer al receptor del mensaje que este ha sido enviado desde una determinada dirección cuando en realidad el emisor es otro totalmente distinto.

En otras ocasiones hemos visto como los delincuentes se aprovechaban de contraseñas filtradas hace años para introducirlas en el asunto del mensaje y así dar más credibilidad al supuesto hackeo de la cuenta de correo. También hemos visto como suplantaban la identidad de las fuerzas policiales, descargaban malware o incluso, más recientemente, amenazaban con infectar a miembros de nuestra familia con el Coronavirus.

Al final, lo que buscan los delincuentes es generar tal sensación de miedo entre los receptores de este tipo de mensajes que estos no se paren a pensar si realmente es posible que su privacidad haya sido comprometida tal y como se describe en el correo. Un ejemplo claro de esto es que nunca se adjunta ninguna imagen de prueba del supuesto hackeo de nuestro dispositivo desde el cual, según dicen, nos han grabado mientras accedíamos a contenido pornográfico.

Tanto el primer correo recibido durante este fin de semana como en este que hemos visto propagarse durante el día de hoy vemos como comparten características comunes. La redacción del mensaje, a pesar de estar realizada en castellano, parece haber sido redactada por alguien cuyo idioma materno es otro, o utilizando algún tipo de sistema de traducción automática.

Pago del chantaje

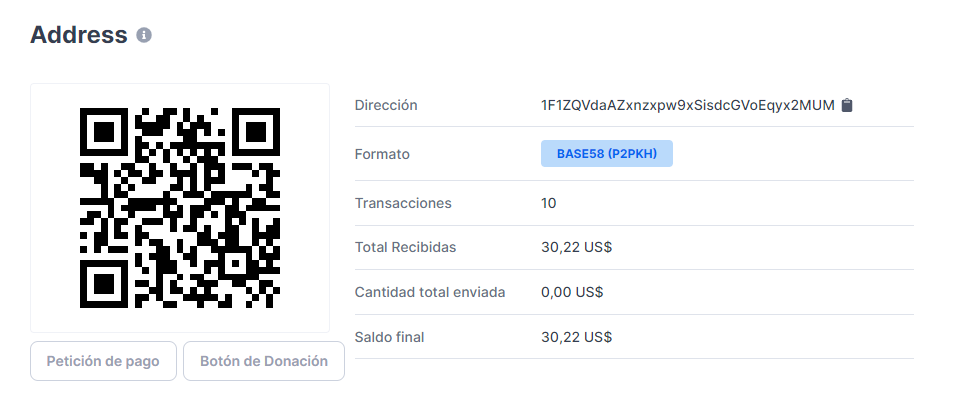

En el contenido del correo se pueden dar más o menos detalles acerca de como se realizó este ataque que, en realidad, nunca ocurrió, pero en todos estos casos se indican los pasos a seguir para realizar el pago a los delincuentes. Este pago suele realizarse mediante una transferencia en criptomonedas (normalmente Bitcoin) para así dificultar el seguimiento de estas transferencias.

A pesar de esto, los delincuentes no dan instrucciones detalladas acerca de cómo adquirir y transferir criptomonedas y se limitan a decir a sus víctimas que busquen en Google cómo hacerlo. Esto puede ser un impedimento para muchos y, afortunadamente, provoca que no pocos usuarios se lo piensen dos veces antes caer en la trampa y enviar el dinero.

Por ese motivo, rara es la ocasión en la que vemos que este tipo de campañas consigue un éxito destacable, aunque al ser el envío de este tipo de correos algo muy sencillo de hacer, los delincuentes lo siguen intentando cada cierto tiempo. Hemos de tener en cuenta que lo único que deben hacer es crear o aprovechar una plantilla, poner la dirección de una cartera a la que enviar las transferencias de criptomonedas y enviar los miles de correos de los que se componen este tipo de campañas usando botnets de equipos infectados que ya están en su poder o que alquilan a otros delincuentes.

Conclusión

Ante este tipo de mensajes la mejor recomendación es ignorarlos y eliminarlos de nuestra bandeja de entrada. No obstante, pueden servir como recordatorio para mejorar la seguridad de nuestras contraseñas, añadir capas de seguridad adicionales como el doble factor de autenticación a los servicios online que utilicemos y revisar que tenemos actualizados tanto nuestro sistema como las aplicaciones que usamos a diario, sin olvidar la importancia de contar con una solución de seguridad que pueda detectar y bloquear ataques más sofisticados y peligrosos que el que acabamos de revisar.