Hace unas semanas comentábamos en este mismo blog diversos casos de envíos masivos de correos electrónicos con varios asuntos. Estos correos buscaban robar credenciales de servicios online como Google Docs y Paypal o instalar malware en el ordenador del usuario engañándolo para que accediese a un inexistente mensaje de voz de WhatsApp.

Entonces ya sospechábamos que, dependiendo del éxito de esta campaña de propagación de malware, podríamos observar acciones similares en las semanas siguientes, tal y como ha sucedido finalmente. En los últimos días hemos venido recibiendo mensajes similares a los que ya habíamos analizado aunque los ficheros maliciosos ya no se alojaban casi únicamente en webs comprometidas con dominio .de (Alemania). Tampoco observamos mayores cambios en el mensaje salvo alguna actualización en la fecha del supuesto mensaje de voz por lo que pensamos que la campaña de propagación de malware debía ser la misma.

Sin embargo, los últimos mensajes analizados han cambiado de asunto y aspecto. Ahora ya no se utiliza un supuesto mensaje de voz sino el envío por parte de un amigo de una fotografía. El mensaje es más breve que el anterior pero conserva un diseño similar y, en lugar de proporcionar un enlace desde el cual descargar el fichero infectado, este se adjunta con el correo.

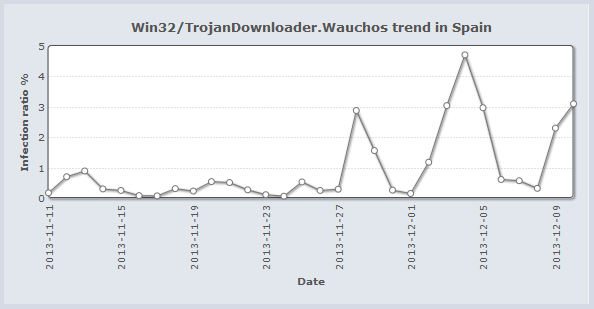

La amenaza que se ha ido enviando adjunta al correo hasta el momento de escribir estas líneas es identificada por las soluciones de seguridad de ESET como Win32/TrojanDownloader.Wauchos.X. Este malware descarga nuevas amenazas una vez ha conseguido infectar el sistema por lo que los ciberdelincuentes detrás de su propagación pueden ir cambiando de variantes de malware según lo necesiten o consideren adecuado.

Si observamos la progresión de la detección de este malware durante las últimas semanas gracias al servicio Virus Radar de ESET, vemos como ha tenido picos de infección bastante altos, situándose actualmente en la segunda amenaza más detectada por ESET en España.

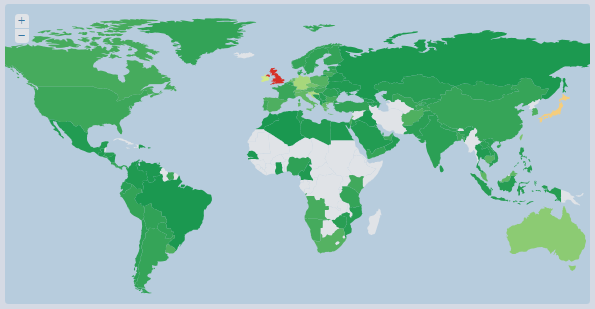

No obstante la situación es bastante peor en otros países como Alemania, Irlanda, Japón y, especialmente, en Reino Unido donde esta amenaza es, con diferencia, la más detectada por nuestras soluciones de seguridad tal y como podemos observar en el mapa que mostramos a continuación.

Que los ciberdelincuentes detrás de esta campaña de propagación de malware estén consiguiendo tasas de infección tan elevadas con técnicas tan rudimentarias como adjuntar un fichero adjunto o un enlace a un mensaje de correo nos preocupa especialmente. Lo único mínimamente llamativo de esta campaña es el uso de WhatsApp como gancho para hacer que los usuarios caigan en la trampa. El resto son técnicas conocidas desde hace años y que no tienen mayor complejidad.

Se podría pensar que la elevada tasa de infección de esta amenaza en países supuestamente más desarrollados como Japón y Reino Unido puede estar relacionado también con el uso más extendido de la conocida aplicación de mensajería WhatsApp. Tiene lógica si lo aplicamos a Reino Unido o Irlanda por el idioma utilizado en el mensaje, e incluso Alemania entraría dentro de lo comprensible. Nos desconcierta sin embargo el caso de Japón por el hecho de que las campañas de propagación de malware utilizando spam en inglés no suelen tener mucha repercusión en ese país (además de que allí se prefieren otros sistemas de mensajería como Lime) pero es posible que se esté utilizando una variante del correo redactada en japonés con otro contenido.

Lo que de verdad debería ponernos en alerta es que, siendo España uno de los países con mayor penetración en la utilización de WhatsApp, el envío de uno de los correos analizados traducidos al español podría suponer un incremento sustancial en el número de infecciones. Si con el correo en inglés ya se ha conseguido un éxito considerable debemos permanecer atentos ante posibles nuevas variantes en nuestro idioma, ignorar este tipo de correos y contar con una solución de seguridad actualizada capaz de detectar y eliminar esta amenaza.