Cuando a finales de enero Google anunció su decisión de bloquear el envío de ficheros adjuntos JavaScript en su servicio de correo Gmail, hubo no pocos comentarios al respecto. Muchos usuarios no hicieron caso de la noticia debido a que no suele utilizar ese tipo de ficheros, pero las implicaciones que esta decisión tiene para la seguridad de millones de usuarios son bastante importantes.

JavaScript, uno de los formatos favoritos de los atacantes

Si hacemos un repaso a los incidentes de ciberseguridad de los últimos meses, y especialmente a aquellos relacionados con el ransomware, veremos cómo los ficheros JavaScript han sido utilizados con bastante frecuencia para propagar nuevas variantes de estas amenazas.

Durante buena parte de 2016, el uso de este tipo de archivos como adjuntos maliciosos en sucesivas campañas de envío masivo de correos electrónicos ha sido una constante. Esto ha obligado a muchas empresas y usuarios a tomar ciertas medidas de seguridad, entre las que se encuentran las de bloquear aquellos emails con adjuntos sospechosos de contener malware.

Google tan solo ha aplicado esta medida de seguridad a una escala global para que todos los usuarios de su servicio de correo electrónico no reciban ni envíen emails con adjuntos potencialmente peligrosos. Para algunos puede parecer una medida desproporcionada, pero el buen resultado que han dado medidas similares anteriores, como la del bloqueo de ficheros adjuntos .exe, respalda a Google.

Uso actual de ficheros JS como vector de ataque

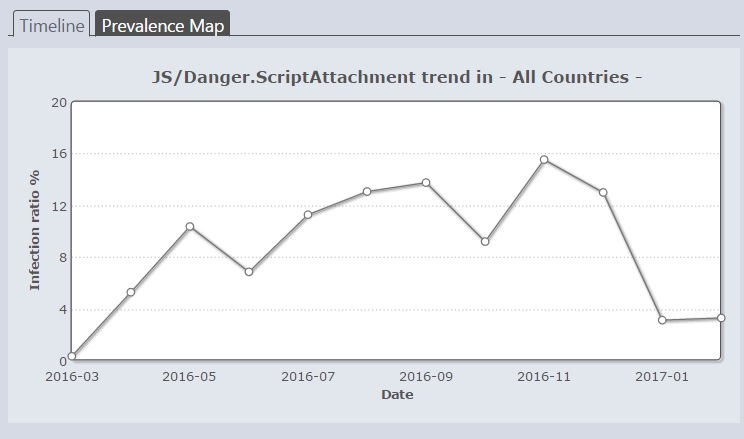

Como ya hemos dicho, en 2016 vimos un notable incremento en el uso de ficheros JavaScript adjuntos a correos electrónicos para propagar, especialmente, nuevas variantes de ransomware. Sin embargo, durante las últimas semanas este uso ha decrecido, aunque sigue estando entre las amenazas más detectadas por las soluciones de seguridad de ESET.

Este hecho no debería sorprendernos, puesto que este tipo de campañas de propagación de malware suelen tener altibajos muy pronunciados y en no pocas ocasiones pasan bastantes semanas entre la finalización de una campaña y el inicio de otra.

Los motivos pueden ser varios, y van desde el desarrollo de nuevas variantes de malware con mejores capacidades por parte de los delincuentes a el cambio de las botnets usadas para propagar los millones de correos electrónicos que sirven como cebo para que las víctimas pulsen sobre un enlace malicioso o descarguen y ejecuten el archivo infectado adjunto.

Una medida acertada

Por los motivos expuestos, la decisión de Google de bloquear los ficheros JavaScript en los adjuntos aparece en buen momento, antes de que veamos una nueva campaña de propagación de amenazas utilizando este tipo de ficheros. Gracias a esta medida, es bastante probable que tanto el número de mensajes enviados como el de usuarios infectados se reduzca de forma apreciable, al menos para aquellas campañas que sigan confiando en ficheros JavaScript como método de propagación.

Sin embargo, no debemos confiarnos, puesto que tanto los vectores de ataque como los tipos de ficheros que pueden ser utilizados para propagar amenazas son muy variados. Es por ese motivo que aconsejamos eliminar directamente aquellos correos que provengan de remitentes desconocidos o no hayan sido solicitados, desconfiar de los ficheros adjuntos estén o no comprimidos y contar con una solución de seguridad capaz de detectar y eliminar este tipo de amenazas.