Tras unos días intensos tratando el tema del ransomware WannaCryptor y, especialmente, su vector de ataque y propagación, toca hacer balance de lo sucedido y, sobre todo, mirar hacia el futuro para prevenir ataques similares. Cuesta creer el alcance que ha tenido esta amenaza, especialmente a nivel informativo aunque, como no hay mal que por bien no venga, también ha servido para que el público generalista tome conciencia de un problema real.

Atribuciones y conexiones

Una de las preguntas que más se han repetido durante estos días es ¿de dónde viene el ataque?. Por experiencia sabemos que no debemos fiarnos de las apariencias y que, al menos en el mundo de la seguridad informática, es perfectamente posible engañar a los investigadores para que atribuyan el ataque a alguien que no tenga nada que ver.

En las últimas horas hemos visto como varios investigadores apuntaban a una posible relación del ransomware WannaCryptor en una sus primeras versiones que data de febrero con otras creaciones anteriores del grupo Lazarus. Recordemos que a este grupo se le ha relacionado con ataques tan importantes como el hackeo a Sony Pictures o el ataque a bancos de todo el mundo.

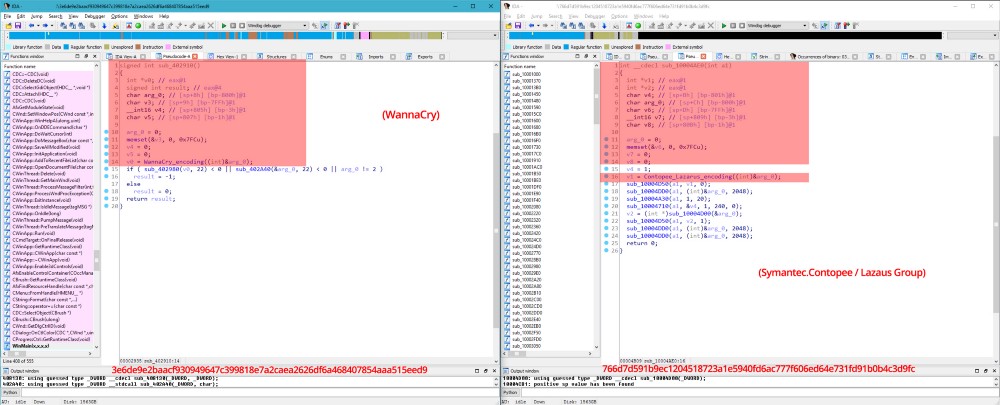

Todo empezó por la publicación de un enigmático tweet por parte de Neel Mehta, investigador de seguridad en Google, tweet que aparentemente contenía una pequeña porción de código. El investigador Matt Suiche, muy activo durante los últimos días y uno de los que más información ha aportado relacionada con WannaCryptor, fue probablemente el primero en aportar algo de luz sobre este asunto desvelando que se trataba de código compartido tanto por este ransomware como por una creación anterior del grupo Lazarus.

Fuente de la imagen: blog.comae.io

A partir de ese momento no tardaron en aparecer las conjeturas y las posibles atribuciones ya que el grupo Lazarus está aparentemente relacionado con Corea del Norte y esta reutilización del código podría indicar que alguien de este país estaría detrás de los recientes ataques a empresas de todo el mundo.

No obstante, y por muchos periódicos que una información así pudiera vender, esta similitud en el código de ambas amenazas no es determinante y puede significar cualquier cosa. Desde que los creadores de WannaCryptor reaprovecharon código de anteriores amenazas (algo muy común entre los creadores de malware) hasta que alguien quiera atribuir a este grupo la creación de este ransomware con algún oscuro interés.

Reaparecen The Shadow Brokers

Por si fuera poco tras todo el revuelo causado durante estos días, esta misma mañana se ha publicado un nuevo comunicado por parte del grupo The Shadow Brokers. Recordemos que fue este grupo el que publicó las herramientas de la NSA, herramientas entra las que se encontraba EternalBlue y cuya efectividad hemos podido comprobar durante estos días ya que ha sido utilizada para dotar al ransomware WannaCryptor de funcionalidades de gusano y aumentar así su velocidad de propagación.

En este comunicado, escrito de una manera un tanto especial y con cierto aire a sorna, se hace un repaso a los diferentes intentos de este grupo de vender las herramientas robadas a la NSA al mejor postor, intentos que terminaron en fracaso y en la liberación de parte de estas herramientas el pasado mes de abril.

Sin embargo, tal y como se apunta en este comunicado, las herramientas fueron liberadas cuando ya existían parches para ellas, por lo cual no podían considerarse como 0-day (y aun así, ya hemos visto el éxito obtenido por WannaCryptor). Es por eso que en ese comunicado aprovechan para anunciar que a partir de junio lanzarán un modelo de suscripción mensual en el que los suscriptores recibirán cada mes información confidencial relacionada, entre otras cosas, con:

- Vulnerabilidades en navegadores web, routers, exploits y herramientas

- Nuevos exploits para Windows 10

- Datos confidenciales obtenidos de proveedores de la red de transferencias interbancarias SWIFT y bancos centrales

- Información confidencial relacionada con el programa de misiles y armamento nuclear de Rusia, China, Irán o Corea del Norte

Como vemos, información más que interesante para pasar un verano de lo más entretenido.

Conclusión

No cabe duda que WannaCryptor y sus conexiones aun dará mucho que hablar y que, de cumplir lo dicho en su comunicado, The Shadow Brokers promete acaparar buena parte de la atención de aquellos que nos dedicamos a la seguridad informática. No obstante hay que tomar este tipo de información con cautela y no alarmar innecesariamente como ya se ha hecho demasiadas veces sin contrastar previamente la información.

Han sido días movidos para todos y el futuro inmediato también promete serlo, pero si algo hemos comprobado durante los últimos días es que el esfuerzo conjunto de múltiples investigadores, pertenecientes a empresas u organismos, o simplemente investigadores anónimos que han aportado muy buena información, ha ayudado muchísimo a esclarecer varios aspectos de WannaCryptor y sus técnicas de propagación.

Es esta unidad la que nos hace más fuerte frente a los delincuentes y aquellos que intentan aprovecharse de las vulnerabilidades en beneficio propio. La gran mayoría de estos investigadores no han salido en las noticias ni se les ha mencionado en alguno de los múltiples artículos publicados pero ellos seguro que sabrán reconocerse.

Desde este humilde blog, nuestro más sincero reconocimiento a todos vosotros.