La semana pasada, investigadores de la empresa Seculert anunciaron haber descubierto un nuevo malware capaz de eliminar los ficheros del sistema infectado y el MBR del disco duro. Hace unos días comentábamos en este blog que el malware que llamaba la atención ya no era algo común, debido a que un ordenador infectado que se encuentre permanentemente conectado a Internet es mucho más provechoso para los ciberdelincuentes.

No obstante, siguen habiendo importantes excepciones, sobre todo si hablamos de un malware que ha afectado principalmente a ordenadores de empresas energéticas de una región tan proclive últimamente a sufrir ataques de este tipo como Oriente Medio.

Shamoon o Win32/DistTrack.A se compone de varios módulos que han sido analizados por varios expertos, entre ellos nuestros compañeros de Hispasec. Cada uno de ellos realiza unas tareas específicas:

- El módulo principal infecta el sistema y, seguidamente, se encarga de descargar nuevos módulos y propagar la infección en la red interna usando para ello el recurso compartido admin$. Para realizar tal acción el malware debe primero conseguir permisos de administrador en el dominio.

- El malware utiliza una de las máquinas infectadas como un proxy para conectarse a un servidor de comando y control externo. De esta manera, el malware puede llegar a infectar y controlar máquinas de la red interna que no tengan una conexión a Internet.

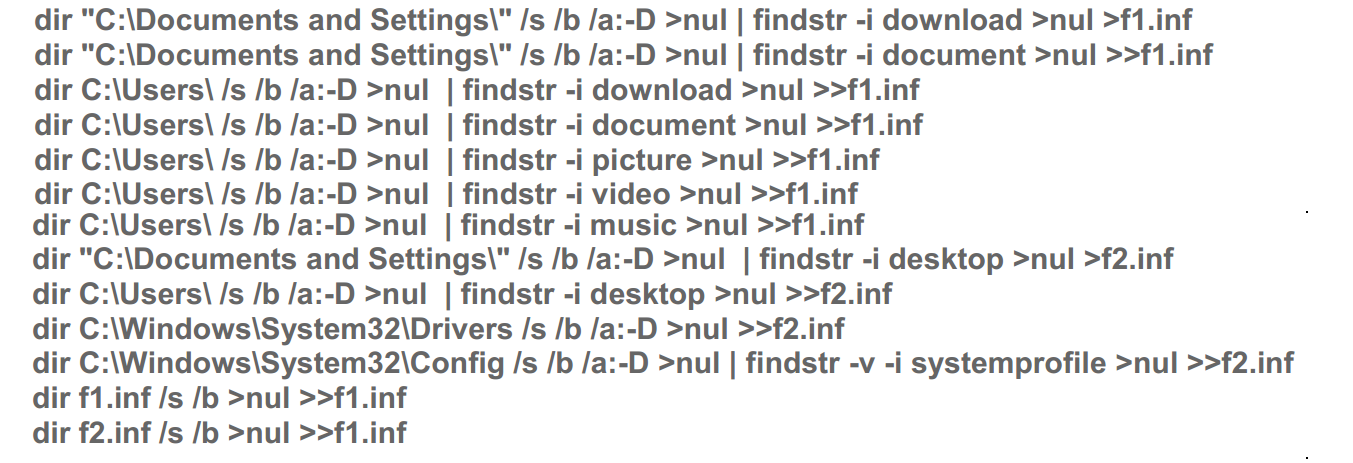

- Una vez finalizada la acción a realizar en las máquinas infectadas (aún sin clarificar) se activa el módulo encargado de recolectar los nombres de los ficheros y eliminarlos, usando el siguiente algoritmo:

Fuente de la Imagen: Blog «Una al día» de Hispasec

Este script almacena en los archivos f1.inf y f2.inf los nombres de los ficheros que eliminará. Para localizar los ficheros que serán borrados del sistema, utiliza comandos para buscar rutas que muy probablemente contendrán archivos interesantes para el usuario como “download”, “document”, “picture”, “video” y “music”. A continuación pasa a listar aquellos ficheros almacenados en las siguientes carpetas:

C:\Windows\System32\Drivers

C:\Windows\System32\Config

Los ficheros que se almacenan en esas carpetas son vitales para el correcto funcionamiento de Windows, por lo que su modificación o eliminación tendrá como consecuencia la inutilización del sistema. A continuación, el malware elimina los ficheros donde se han almacenado los listados de los archivos que se han borrado, no sin antes enviarlos a un servidor remoto.

Con respecto al proceso de eliminación de ficheros, lo que hace este malware es sobreescribirlos con una imagen, dejándolos inservibles y totalmente irrecuperables. La imagen proporciona poca información, pero se puede observar lo que parece ser una bandera de Estados Unidos. Además, este malware accede al MBR (Master Boot Record) en modo usuario y lo elimina.

Fuente de la imagen: Blog de Symantec

Estas son solo algunas de las funciones que se han logrado descubrir hasta el momento. Se ha comprobado que Shamoon descarga varios módulos y puede que tenga más funcionalidades de las que se han descrito. De lo que podemos estar seguros es que su objetivo estaba muy claro y que empresas como las petroleras Aramco o Arabian Gulf han sufrido sus efectos, dejando inutilizados varios equipos.

El que este malware se dedique a borrar archivos en lugar de robar información confidencial hace que pensemos más en una represalia de un grupo hacktivista (tal y como se deduce por ciertas publicaciones en pastebin) contra estas petroleras que en un caso de ciberespionaje, tan de moda últimamente. Sea lo que sea, está claro que un malware de este tipo puede causar graves daños a la estructura de una empresa si esta no cuenta con unas medidas de prevención y recuperación de desastres adecuadas.

Josep Albors