El uso ilegítimo de servicios públicos por parte de los delincuentes es algo habitual cuando nos referimos a campañas de propagación de correos maliciosos. Durante los últimos días estamos analizando varios casos como, por ejemplo, el que se hace pasar por el Punto general de entrada de facturas electrónicas de la Administración General del Estado.

En este caso en concreto los delincuentes están utilizando el email para, suplantando la identidad de FACE hacer creer que hay una factura pendiente de revisión en esta plataforma. La mayoría de usuarios de FACE son empresas por lo que el objetivo de los atacantes en esta ocasión parece bastante claro.

Aunque la plantilla usada puede parecer bastante creíble, especialmente si la comparamos con los correos de este tipo que veíamos hace años, los delincuentes han cometido algunos errores que permiten detectar que nos encontramos ante una suplantación. El error más obvio es la utilización de un remitente para el correo que no guarda relación alguna con la Administración Pública.

Aun así, al estar dirigidos estos correos a departamentos dentro de las empresas que se suelen encargar de gestionar una cantidad importante de emails similares cada día, no es de extrañar que más de un usuario pulse sobre el botón de descarga de la supuesta notificación, lo que le redirigirá a una web desde la que se procederá a descargar un fichero comprimido.

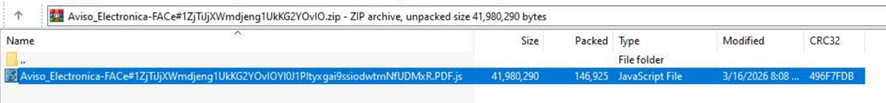

Este fichero comprimido contiene, como no podía ser de otra forma un código maliciososo, en esta ocasión presentado en la forma de un fichero con código Javascript en lugar del documento en formato ofimático que estaría esperando el usuario que lo descargó. Si nos detenemos a revisar este fichero vemos como ni el icono que le asigna el sistema ni la extensión se corresponden con lo que cabría esperar de una factura (archivo PDF o similar) pero esto no es un impedimento para que un usuario desprevenido lo ejecute igualmente.

Si revisamos el código que se oculta en este fichero vemos como se trata de un comando PowerShell ofuscado y, aunque a primera vista no sepamos su funcionalidad se puede desofuscar con relativa facilidad para comprobar que estamos ante la primera fase de la cadena de infección.

El fichero JavaScript realiza las siguientes acciones:

- Ejecuta PowerShell en modo oculto sin un perfil definido.

- Decodifica un bloque hexadecimal que contiene otro script. Ese script reconstruye cadenas ofuscadas para obtener rutas, nombres de archivo y URLs.

- Descarga contenido desde GitHub y extrae de ese contenido un bloque en codificación Base64, lo decodifica y lo carga/ejecuta en memoria mediante .NET (sin escribir necesariamente algo legible en disco).

- Usa ofuscación para evitar la detección y el análisis.

En resumen, se trata de un loader/cargador ejecutado mediante un comando en PowerShell que descarga y ejecuta código malicioso desde GitHub como parte inicial de la cadena de infección.

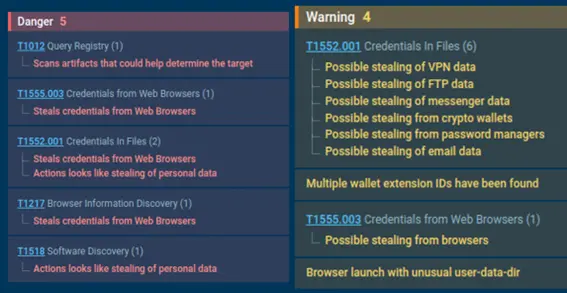

Con respecto al fichero correspondiente al Payload o carga útil que se descarga tras ejecutarse el comando en PowerShell, nos encontraríamos ante un infostealer o ladrón de información. Estas amenazas suelen usarse para robar credenciales almacenadas en archivos y aplicaciones de uso común como navegadores de Internet, o clientes de correo, aunque también se encargan de robar credenciales relacionadas con servicios FTP, VPNs o incluso billeteras de criptomonedas.

Si una red de una empresa es comprometida con una de estas amenazas esto puede significar la antesala de un ataque posterior, ya que estas credenciales son vendidas o compartidas entre ciberdelincuentes y suelen ser usadas para acceder a la red corporativa, robar y cifrar información para, seguidamente solicitar un rescate.

Aunque, en esta ocasión era relativamente fácil adivinar que nos encontrábamos ante una suplantación de identidad de un servicio de la Administración Pública y que el fichero no era lo que decía ser, nunca debemos descargar toda la responsabilidad de evitar estos incidentes de seguridad en los usuarios. Es mucho más seguro apostar por la implementación de soluciones de seguridad capaces de detectar y bloquear las amenazas, poniendo así las cosas más difíciles a los delincuentes.