El robo de información bancaria es una de las actividades delictivas preferidas por los delincuentes puesto que les permite obtener beneficios directos sin demasiadas complicaciones. Llevamos mucho tiempo analizando todo tipo de estafas relacionadas con el robo de credenciales, troyanos bancarios y otras amenazas que impactan directamente sobre nuestra cuenta corriente pero las técnicas de los criminales no dejan de evolucionar para conseguir nuevas víctimas

Un claro ejemplo de ello es NGate, una amenaza que ha evolucionado en los últimos meses hasta convertirse en una de las más llamativas relacionadas con el ecosistema del fraude en dispositivos móviles porque aprovecha algo cotidiano: el uso de la característica NFC de nuestros teléfonos móviles y el hábito del pago contactless. En sus campañas más recientes, hemos observado como los atacantes combinan ingeniería social, apps falsas y suplantación de marcas para robar datos relacionados con tarjetas de crédito, algo que se está extendiendo por varios países, incluyendo España.

NGate es una familia de fraude basada en el uso malicioso del NFC diseñada para retransmitir o capturar datos de tarjetas de pago y utilizarlos de forma fraudulenta. Su objetivo es permitir a los delincuentes realizar compras no autorizadas y, en algunos casos, retiradas de efectivo en cajeros sin contacto mediante la transferencia de los datos NFC desde la tarjeta de la víctima al dispositivo del atacante. En sus primeras variantes, esta actividad se apoyaba en herramientas como NFCGate, pero después han aparecido enfoques más flexibles, como apps troyanizadas o kits distribuidos como malware-as-a-service.

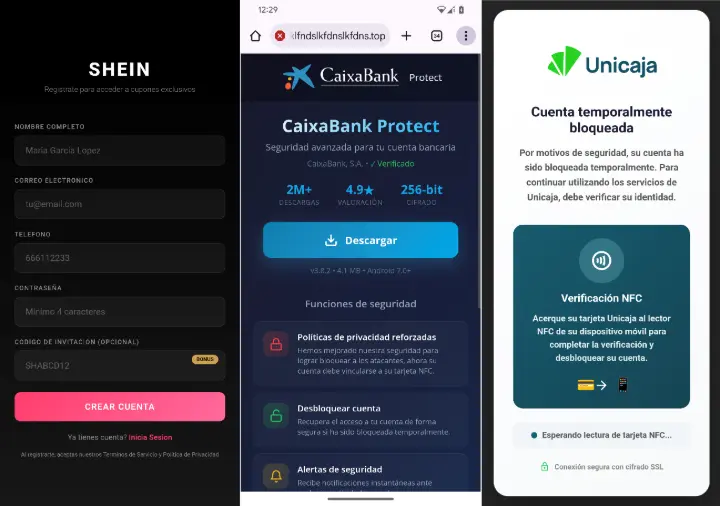

El ataque suele empezar con un gancho convincente como puede ser un SMS fraudulento, una web falsa o una app que aparenta ser una herramienta de protección o verificación de seguridad. La víctima cree que está resolviendo un problema urgente, pero en realidad está instalando software malicioso o siguiendo instrucciones diseñadas para entregar datos sensibles.

Seguidamente, la aplicación maliciosa pide acercar la tarjeta al móvil para una supuesta comprobación de seguridad o para “bloquear cargos”, lo que en realidad facilita la lectura y transmisión de la información de la tarjeta hacia la infraestructura de los atacantes. En algunas variantes de esta amenaza, además de los datos de la tarjeta, el malware puede incluso capturar el PIN y enviarlo al servidor de los operadores.

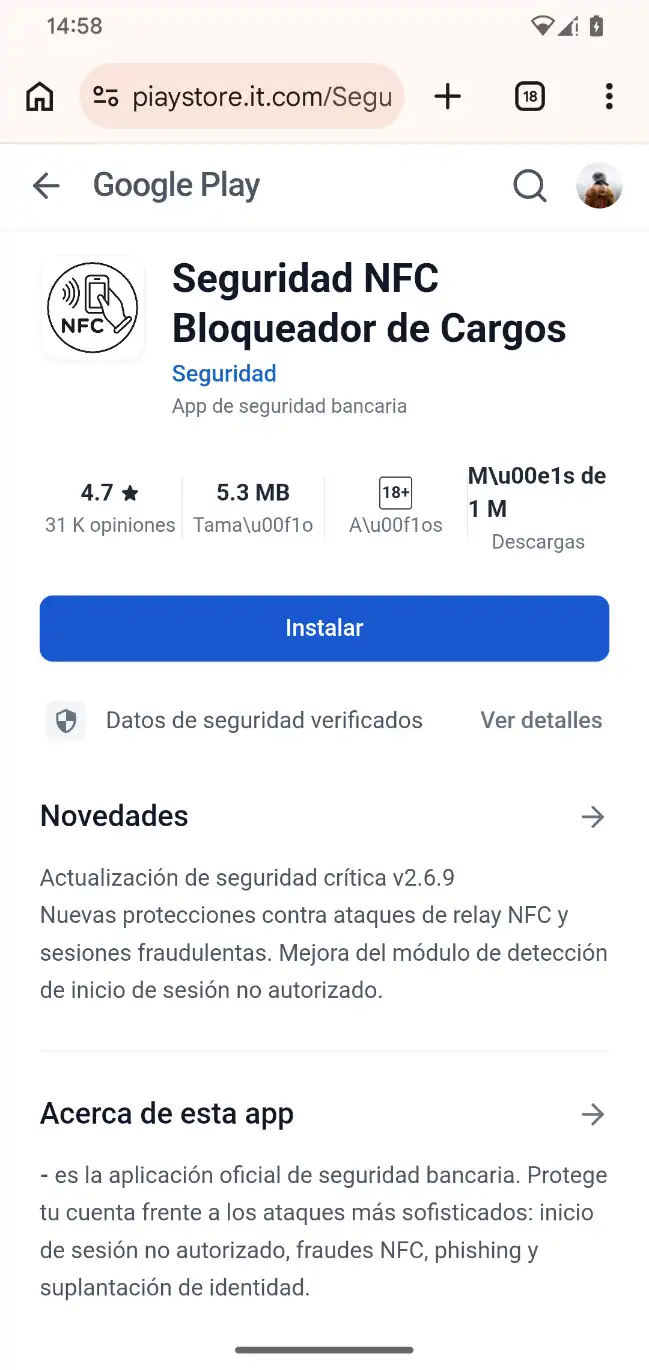

El caso español descrito por ESET muestra una campaña activa dirigida a usuarios de Android que se apoya en mensajes fraudulentos, aplicaciones falsas y una web que imita a Google Play para dar apariencia de legitimidad. La app se presenta con nombres como “Seguridad NFC -- Bloqueador de Cargos” y se usa como cebo para engañar al usuario.

Esta operación también

destaca por la suplantación de marcas conocidas en España, entre ellas los

bancos Santander, CaixaBank y Unicaja, además de otras como Shein, para

reforzar la credibilidad del engaño. El objetivo es que la víctima baje la

guardia al reconocer logotipos y mensajes familiares, y termine acercando su

tarjeta al teléfono o introduciendo su PIN.

La información

obtenida hasta el momento muestra que no se trata de una campaña aislada, sino de

una amenaza en expansión que adapta su técnica según el país y el contexto.

Mientras en una investigación reciente se observa el abuso

de la app legítima HandyPay en Brasil, en España se detecta una campaña más

local y personalizada, con suplantación de bancos y aplicaciones orientadas al

fraude financiero.

Ese cambio es importante porque indica que los atacantes ya no dependen solo de una herramienta técnica concreta, sino que reutilizan la misma idea con diferentes señuelos, nombres y marcas para maximizar el impacto. En ambos casos, el componente central sigue siendo el mismo: inducir al usuario a colaborar involuntariamente con la extracción de datos de su tarjeta de crédito usando el NFC.

La peligrosidad de NGate está en que convierte un gesto aparentemente normal, como acercar la tarjeta al móvil, en un acto que entrega el control de estos datos al atacante. Para la víctima, la secuencia puede parecer legítima porque combina elementos habituales de la banca digital y de los pagos contactless a los que está acostumbrada. Además, estas campañas elevan el nivel del fraude móvil tradicional, ya que dejan de centrarse solo en contraseñas o códigos SMS y pasan a atacar directamente la tarjeta física y su uso real. Eso hace que el impacto potencial sea mucho más directo sobre las cuentas bancarias de la víctima.

Algunas señales que podrían ayudarnos a detectar este tipo de campañas maliciosas incluyen mensajes urgentes sobre bloqueos en nuestra cuenta, cargos no autorizados o verificaciones de seguridad, especialmente si llevan estos mensajes llevan a descargar una app desde un enlace recibido por SMS o WhatsApp. También es un claro signo de alerta clara cualquier solicitud para acercar la tarjeta al teléfono o introducir el PIN dentro de una app no verificada.

Conviene recordar que una aplicación legítima nunca debería pedir ese tipo de acciones a través de una web improvisada o una pantalla que imita a una entidad bancaria sin que el usuario haya iniciado antes el proceso por canales oficiales. En caso de duda, la recomendación es contactar directamente con el banco por sus vías habituales.

NGate representa una evolución del fraude móvil porque combina manipulación psicológica, abuso del NFC y suplantación de marcas reconocidas para robar datos bancarios de forma muy convincente. Los casos detectados por ESET muestran que esta amenaza ya no es teórica ni lejana y que ya se detectan también en España, adaptándose al entorno local y dirigida a usuarios que confían en procesos cotidianos de pago y verificación.

Por ese motivo, es importante mantenerse informado acerca de la evolución de este tipo de campañas y contar con soluciones de seguridad en nuestros dispositivos móviles que sean capaces de detectar la instalación de aplicaciones maliciosas como las usadas por los ciberdelincuentes para robar los datos relacionados con nuestras tarjetas de crédito.

Josep Albors